IP地址

子网掩码

子网掩码:子网掩码也是一个32位地址,它用来确定一个ip地址网络位和主机位的分界线。

常见的3种子网掩码:

255.0.0.0 #和该子网掩码匹配的IP地址的第1位是网络位

255.255.0.0 #和该子网掩码匹配的IP地址的前2位是网络位

255.255.255.0 #和该子网掩码匹配的IP地址的前3位是网络位

总结:与255对应的IP是网络位,与0对应的是主机位。

案例:

---现有一个ip 15.6.75.68,请问这个ip地址的网络号是多少?主机号是多少?

如果它的子网掩码是255.0.0.0:网络号是15,主机号是6.75.68,属于15.0.0.0网段。

如果它的子网掩码是255.255.0.0:网络号是15.6,主机号是75.68,属于15.6.0.8网段。

如果它的子网掩码是255.255.255.0:网络号是15.6.75,主机号是68,属于15.6.75.0网段IP地址分类

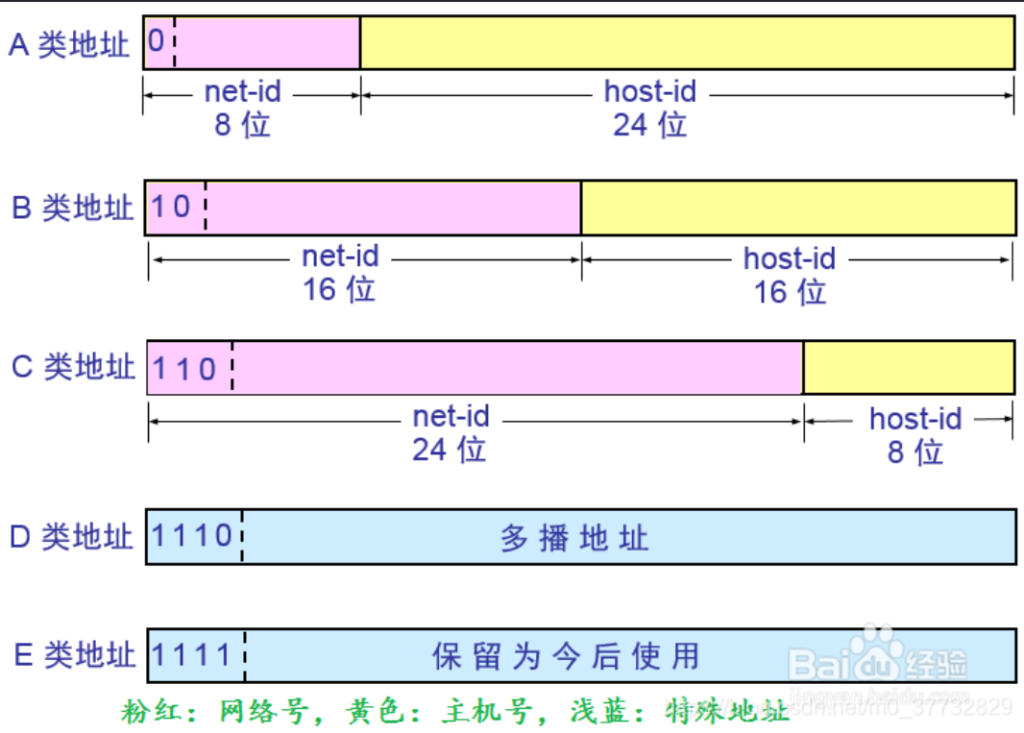

ip地址可以分为A-E共5大类:(通过第一位地址,就可以判断一个ip地址属于哪个类别)

x.x.x.x

A:从1.0.0.0 到126.255.255.255 #适用于大型网络,默认子网掩码:255.0.0.0,即/8A

B:从128.0.0.0到191.255.255.255 #适用于中型网络,默认子网掩码:255.255.0.8,即/16

C:从192.0.0.0到223.255.255.255 #适用于小型网络,默认子网掩码:255.255.255.0,即/24

D:从224.0.0.0到239.255.255.255 #组播技术领域使用

E:从240.192.0.0到255.255.255.255 #于科研保留

A,B,C三类地址为常用类别。其中127.x.x.x段地址空间是被保留的回环地址,代表主机本身

A,B,C三类ip地址中的子网掩码为定长子网掩码。除此之外的子网掩码一般称之为可变长子网掩码,在子网划分时使用。

子网划分

ip地址可以分为A-E共5大类:(通过第一位地址,就可以判断一个ip地址属于哪个类别)

x.x.x.x

A:从1.0.0.0 到126.255.255.255 #适用于大型网络,默认子网掩码:255.0.0.0,即/8A

B:从128.0.0.0到191.255.255.255 #适用于中型网络,默认子网掩码:255.255.0.8,即/16

C:从192.0.0.0到223.255.255.255 #适用于小型网络,默认子网掩码:255.255.255.0,即/24

D:从224.0.0.0到239.255.255.255 #组播技术领域使用

E:从240.192.0.0到255.255.255.255 #于科研保留

A,B,C三类地址为常用类别。其中127.x.x.x段地址空间是被保留的回环地址,代表主机本身

A,B,C三类ip地址中的子网掩码为定长子网掩码。除此之外的子网掩码一般称之为可变长子网掩码,在子网划分时使用。广播地址

广播地址(Broadcast Address)是专门用于同时向网络中所有工作站发送数据包的一个地址。

在使用TCP/P 协议的网络中,主机号hostID 为二进制全1的IP 地址为广播地址,广播的分组传送给host ID段所涉及的所有计算机。例如,对于10.1.1.0(255.255.255.0)网段,其广播地址为10.1.1.255 (255 即为2 进制的11111111),当发出一个目的地址为10.1.1.255 的分组(封包)时,它将被分发给该网段上的所有计算机。相关计算

将IP地址和子网掩码换算为二进制,子网掩码连续全1的是网络地址,后面的是主机地址

将子网掩码和IP地址按位进行逻辑“与”运算,得到IP地址的网络地址,剩下的部分就是主机地址,从而区分出任意IP地址中的网络地址部分和主机地址部分。

IP地址&子网掩码

11001010 01110000 00001110 10001001

11111111 11111111 11111111 11100000

11001010 01110000 00001110 10000000

注:与位运算:0与任何数运算为0,1与1运算为1

网络地址结果为:202.112.14.128

将运算结果中的网络地址不变,主机地址变为1,结果就是广播地址,

注:网络地址+1即为第一个主机地址,广播地址-1即为最后一个主机地址。由此可以看出计算机可分配的地址范围是:网络地址+1~广播地址-1特殊的地址

127开头的地址:回环地址,如127.0.0.1,表示本机ip。用来做测试使用!

0.0.0.0:代表本地机器!(ping0.0.0.0)

在windows中是无效ip地址

在linux系统中代表本机

169.254.0.0/16:代表dhcp开启时ip地址获取失败后的一个无效地址!

255开头的地址:子网掩码!命令

ipconfig /all #查看详细信息,主要就是dhcp服务器的信息和物理地址信息

ping -t x.x.x.x #一直ping

ping -n 2 x.x.x.x #ping两次

ping -l 1000 x.x.x.x # 设置1000字节的ping包大小在一个局域网中,所有PC的ip地址必须在同一网段,才可以互相通信!

如果发现无法ping通windows系统证明目标系统防火墙存在限制,需要关闭!数据大小单位转换关系

用户和用户组

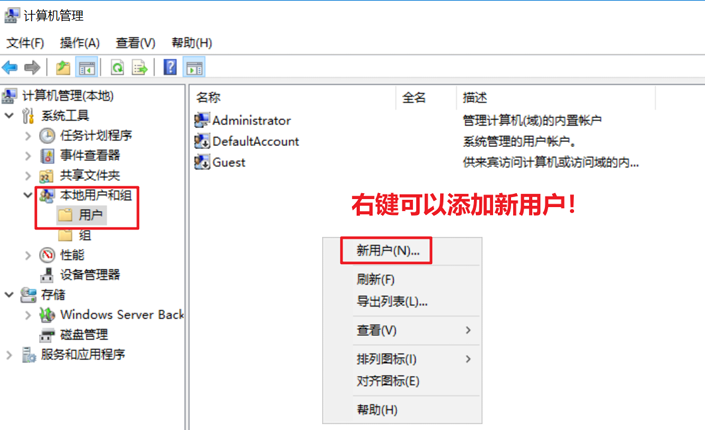

打开计算机管理的命令:compmgmt.msc

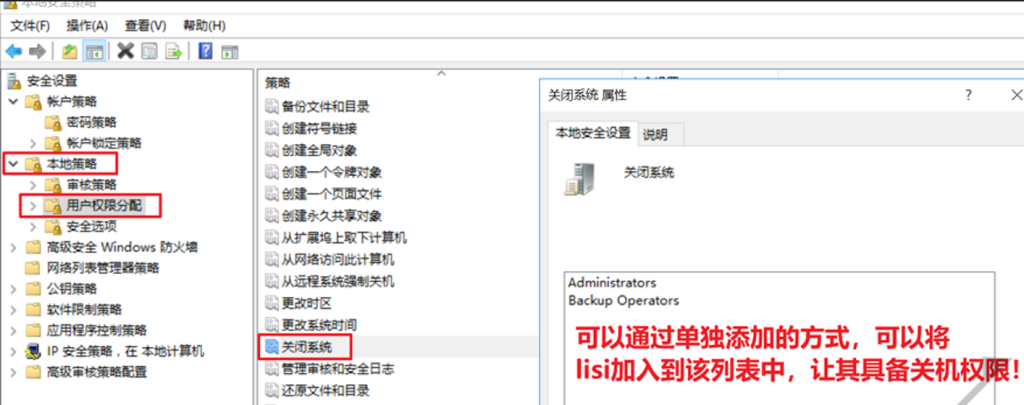

打开本地组策略:gpedit.msc

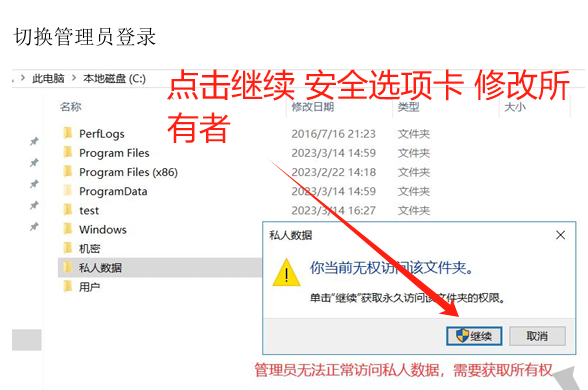

总结:每个用户都有自己的家目录,并且权限存在以下特征:

高权限的用户(如管理员)能访问低权限用户(普通用户)的家目录资源,并且可以自由操作;但是同级用户不能互相访问对方的家目录资源;

低权限用户(普通用户)不能访问高权限的用户(如管理员)的家目录资源!总结:每个用户都有自己的家目录,并且权限存在以下特征:

1、高权限的用户(如管理员)能访问低权限用户(普通用户)的家目录资源,并且可以自由操作;

2、但是同级用户不能互相访问对方的家目录资源;

3、低权限用户(普通用户)不能访问高权限的用户(如管理员)的家目录资源!用户管理命令

net user #查看用户列表

net user 用户名 密码 #改密码

net user 用户名 密码/add #创建一个新用户

net user 用户名 /del #删除一个用户

net user 用户名/active:yes/no #激活或禁用账户组管理命令

net localgroup # 查看组列表

net localgroup 组名 # 查看该组的成员

net localgroup 组名 /add #创建一个新的组

net localgroup 组名 用户名 /add #添加用户到组

net localgroup 组名 用户名 /del #从组中踢出用户

net localgroup 组名 /del # 删除组NTFS权限

一、文件系统概述

文件系统即在外部存储设备上组织文件的方法,常用的文件系统如下所示:

FAT:最老的文件系统,所有操作系统都支持,兼容性最好。但是,它是为32位计算机设计的,存储的单个文件大小不能超过 4GB。随着卷大小的增大,FAT的性能将迅速降低。无法对FAT分区的文件设置权限。

exFAT: exFAT 可以看作是 FAT32 的64位升级版,适合于闪存的文件系统。功能不如 NTFS,无法对exFAT分区的文件设置权限。

NTFS: NTFS文件系统除了支持更大的分区、不受大小限制的单个文件存储、更节约硬盘空间外,还提供了FAT文件系统不敢想象的众多功能。主要有:长文件名、压缩分区、事件追踪、文件索引、高容错性、数据保护和恢复、加密访问等等。随着卷大小的增大,NTFS的性能不会降低。可以对NTFS分区的文件设置权限。二、NTFS权限概述

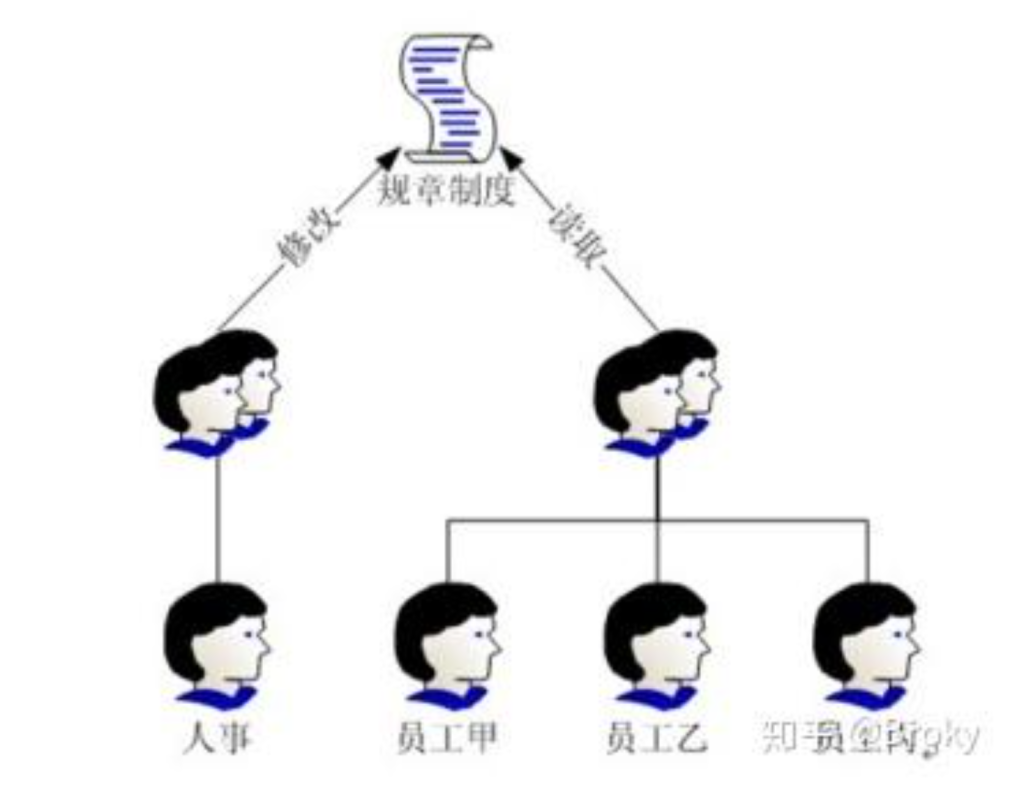

权限就是用户在使用计算机时能完成操作的范围

不同的用户身份对应着不同等级的权限。

三、NTFS文件系统特点

1、磁盘读写性能好

2、可靠性高

---加密文件系统

---访问控制列表

3、磁盘利用率高

---压缩

---磁盘配额四、设置NTFS权限

NTFS权限的设置可以通过右键(磁盘,目录或者文件),选择【属性】,选择【安全】来完成设置五、NTFS权限特性

1.权限的累加性

2.权限的拒绝优先性

3.权限的继承性

4.特别的权限

定义:在NTFS权限中存在3个特别的权限,它们负责管理用户对访问控制列表是否存在相应的权限。具体如下:

1、读取权限:允许该用户读取访问控制列表

2、更改权限:允许该用户更改访问控制列表

3、取得所有权:用户可以成为其所有者。(NTFS文件系统中的每个文件或文件夹都有“所有者”,“所有者”可以随时更改其所拥有的文件或文件夹的权限,即使当前“所有者”没有对它们的任何操作权限)

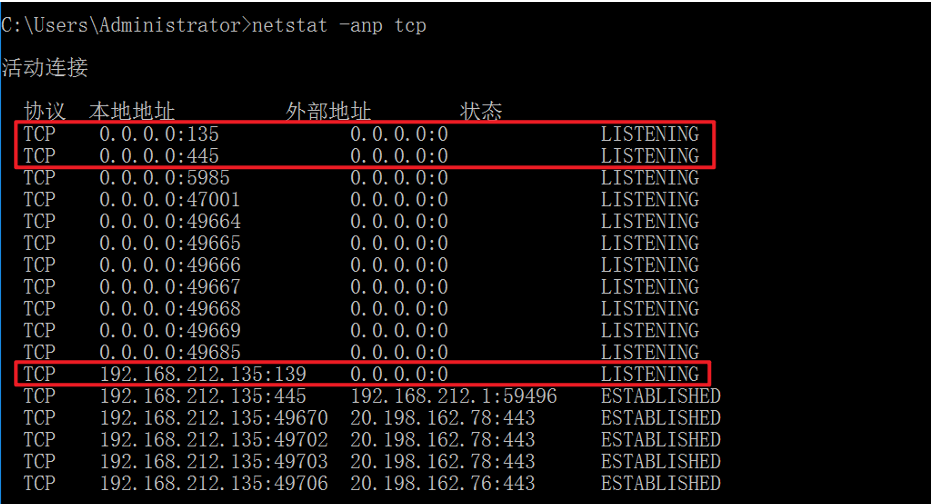

smb文件共享(135,139和445端口)

SMB是一个协议名,又称为全称Samba,是Server Message Block(服务器消息块协议),它是windows系统集成的一个重要功能,用于在计算机间实现共享文件、使用打印机等功能,电脑上的网上邻居由它实现。

由于smb服务默认开启,使用netstat-anp tcp可以查看到135,139和445端口开启,即为smb服务端口。

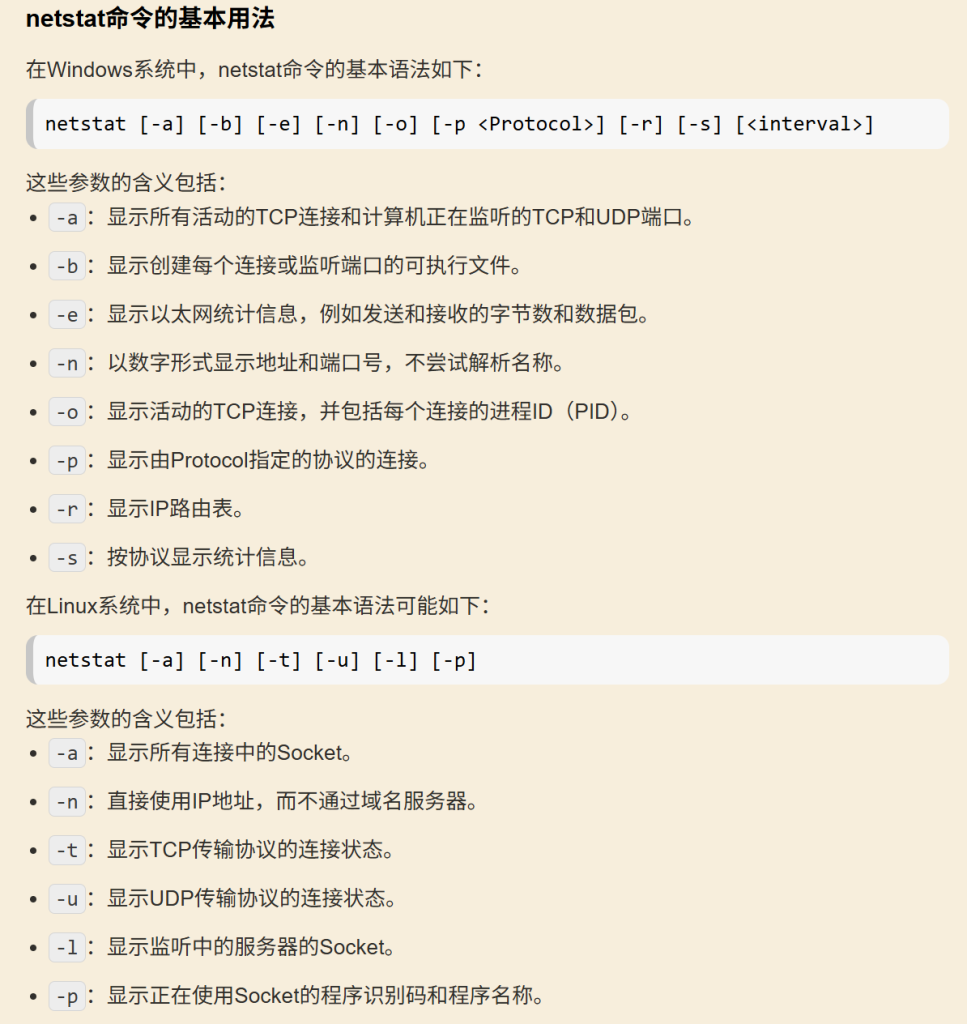

netstat命令的基本用法

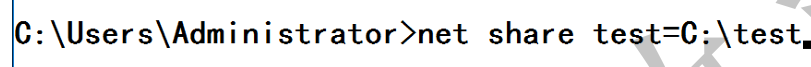

smb服务的使用

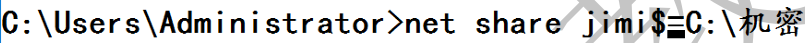

使用命令net share可以列出本地共享的所有文件资源,其中包括一些尾部以"$”结尾的隐藏资源,它们是系统默认的隐藏共享。如果这些资源被攻击者访问就增加了服务器被入侵篡改的风险,可以使用net share C$ /del来进行隐藏共享文件的删除。但是重启之后,隐藏资源又会恢复

访问者直接访问服务器ip下的共享资源即可

只有拼接完整的jimi$路径才能访问机密文件夹中的资源!

在win+r的快速运行或者此电脑的地址栏中输入网络路径:

1、方式1:服务器名称\jimi$

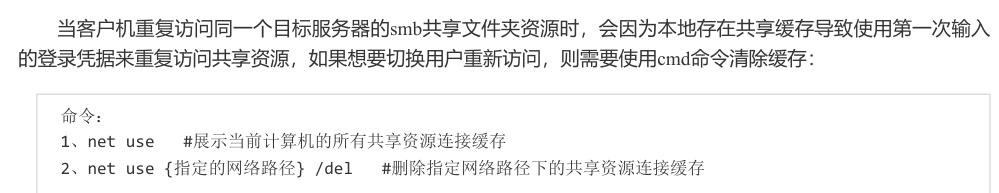

2、方式2:服务器ip地址\jimi$客户机共享缓存的清除

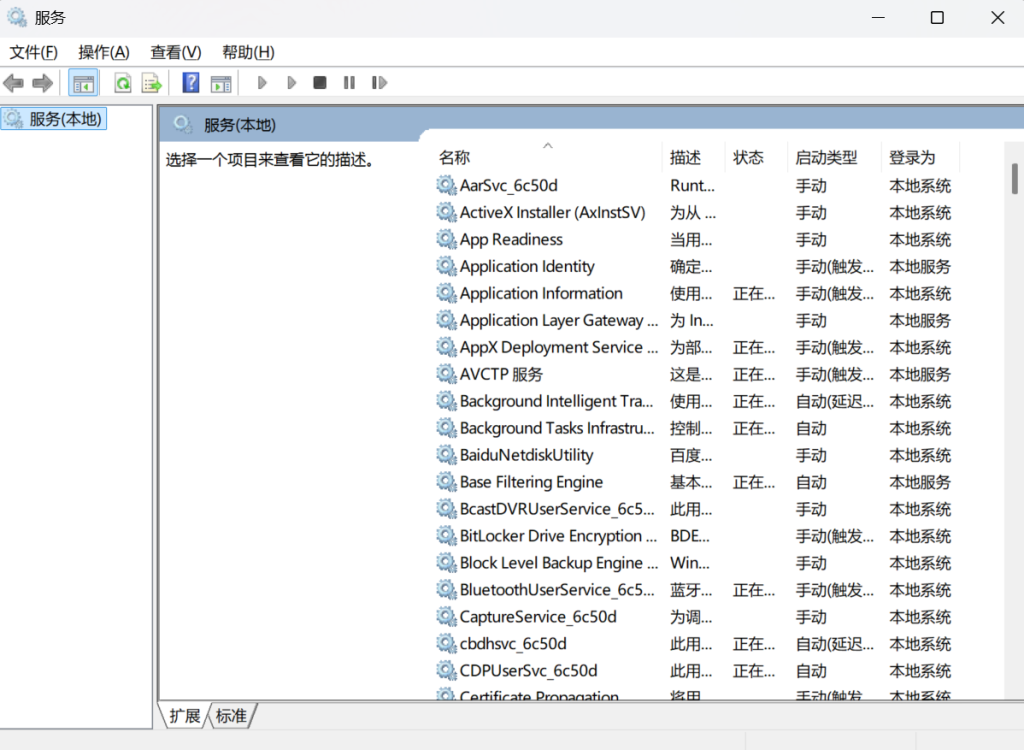

services.msc命令:打开服务

smb服务安全加固

1.关闭Server服务

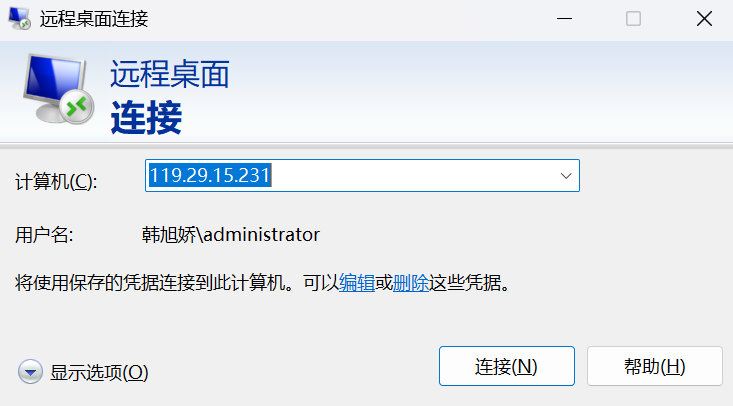

2.添加防火墙策略 阻止该端口的连接windows远程管理:RDP(远程桌面)、TELNET

linux远程管理:SSHRDP协议(远程桌面协议 Remote Desktop Protocol)

RDP协议基于TCP实现,端口号为tcp的3389

可以使用命令netstat-anp tcp进行查看,命令显示信息中,0.0.0.0表示本机所有网卡ip(有线网卡,无线网卡等),listening表示该服务处在监听状态。

1、不同版本的windows的操作系统对于RDP协议的登录验证方式是不同的,例如对于winserver2016而言,如果远程登录该系统,使用windows7和windows11都会出现验证失败的提示。

2、windows的服务器版本和个人娱乐版本都开启了远程桌面服务,区别在于服务器支持多人同时登录操作系统,但是win7属于个人客户机,当我们远程登录时,原用户会被踢下线。TELNET协议(tcp的23号端口)

TELNET协议也能和RDP协议一样远程控制目标机器,但是只能获取到cmd命令行控制权!TELNET协议的端口号为tcp的23号端口。 利用win7和2016,对比演示,2016删除了teInet服务器功能。

1.win7安装telnet服务器并将服务启动

2.winserver 2016安装客户端功能

使用winserver 2016连接win7

注意事项 1、如果连接失败,检查ip,尝试关闭两台机器的防火墙,重启尝试;。

2、连接显示句柄无效,存在4种情况:a.密码输错了;b.当前登录的用户为普通用户,并没有teinet权限,需要在服务组当中添加该用户:c当前用户虽然存在,但是处于禁用状态,需要在用户中解除禁用:d.没有设置登录用户的密码,也会导致无法登录。

mstsc:打开远程桌面连接

DHCP服务

DHCP服务是由DHCP协议(动态主机配置协议,DynamicHost Configuration Protocol)提供的服务,它可以动态地为 DHCP客户机提供ip地址,子网掩码,网关,租期,DHCP服务器ip和DNS服务器ip等网络信息(ipconfig /all可以查看DHCP服务器下发的网络信息)

DHCP协议内置在手机和电脑中,如果没有该协议,电子设备不管接入网线还是wif都无法自动实现上网。

网关:网络A上的一个ip地址要和网络B上的一个ip地址通信,必须经过网关。它是网络中跨网段通信的必经关口。

租期:dhcp客户机可以占用dhcp服务器下发的ip地址的时间长度。

DNS服务器:域名解析服务器,负责实现ip地址和网站域名的相互转换。如通过www.baidu.com可以访问到百度的网站服务器。dhcp服务器默认工作在udp的67端口,

dhcp客户机默认工作在udp的68端口。

注意:

由于服务器发送的提供包可能是虚假的DHCP服务器发送的,所以只要客户机此时选择信任,就会导致该客户机的地址分配出现问题。所以我们在做DHCP部署实验的时候,不能将部署DHCP服务的虚拟机修改为桥接模式,因为此时该虚拟机相当于接入了真实网络,如果该网络当中没有做限制和防护,就会导致我们的实验DHCP服务器干扰本地正常DHCP服务器的工作,局域网内大面积断网。

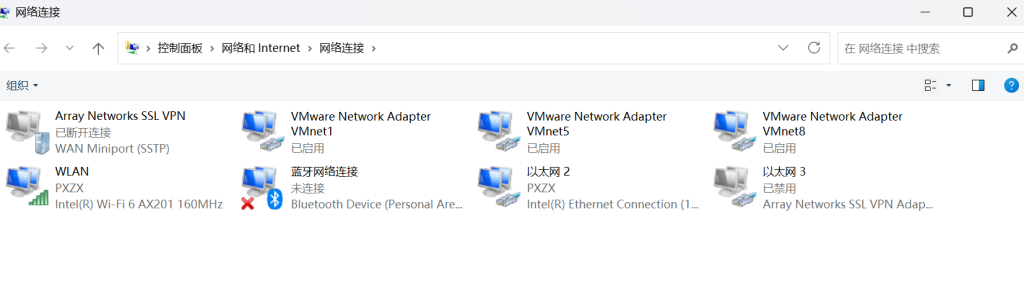

ncpa.cpl:打开网络适配器编辑界面

DNS(域名系统,UDP和TCP协议的53号端口)

末尾的. 根(全世界一共有13个根服务器)

.com 顶级域名(一级域名)

.baidu.com 二级域名

.pan.panidu.com 三级域名

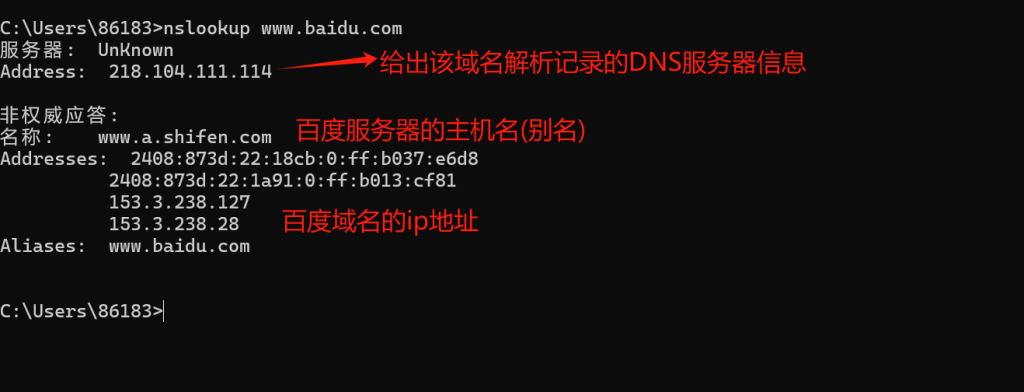

WWW 主机名,主要用于标识提供特定服务的服务器类型,通常用于表示万维网(wordwide web)服务nslookup:域名解析命令

使用命令nslookup(域名}可以请求DNS服务器对域名进行解析,从而验证当前系统的域名解析功能是否正常,又或者是否正确配置了DNS服务器。

域名解析(域名查询)的实现方式

方式1:静态映射(查询本地缓存)

每台设备上都配置有主机到IP地址的静态映射记录,各设备独立维护自己的映射表,而且只供本设备使用(保存在本机的hosts文件中)

hosts文件路径:

1、Windows系统:C:windows\system32\driversletc\hosts

2、Linux系统:/etc/hosts

格式如下:

192.168.100.177center.mycorp.com

192.168.100.178news.mycorp.com方式2:动态映射(请求DNS服务器)

建立一套域名解析系统(DNS),只在专门的DNS服务器上会配置主机到IP地址的映射,网络上需要使用主机名通信的设备,首先需要到DNS服务器查询主机所对应的IP地址。

使用UDP的53号端口作为目标端口WEB

HTTP(Hypertext Transfer Protocol)使用TCP/IP协议、工作在应用层,其默认的端口为TCP的80端口。

HTTPS协议(Hypertext Transfer ProtocolSecure)是HTTP协议的安全版本,它在HTTP的基础上加入了SSL/TLS协议,实现了数据传输的加密和身份认证,其默认的端口为TCP的443端口。

url中:# 片段ID,一般用于指向页面中的某个锚点,将片段ID与预先设置的锚点名称匹配,实现页面位置的定位标记效果。常见url编码:

%20-----空格

%21-----!

%22-----”

%23-----#

%27-----’

%5c-----\反斜杠

回车=%0d

换行=%0a常见的Web服务器有IIS(只能在windows中使用),Apache,nginx和tomcat(windows和linux系统通用,一般搭建在linux系统上)等等。FTP

FTP(File Transfer Protocol)即文件传输协议,是用于在网络上进行文件传输(传输=上传+下载)的标准协议。它运行在 TCP/IP 协议栈之上,采用客户端-服务器(Client-Server)架构。

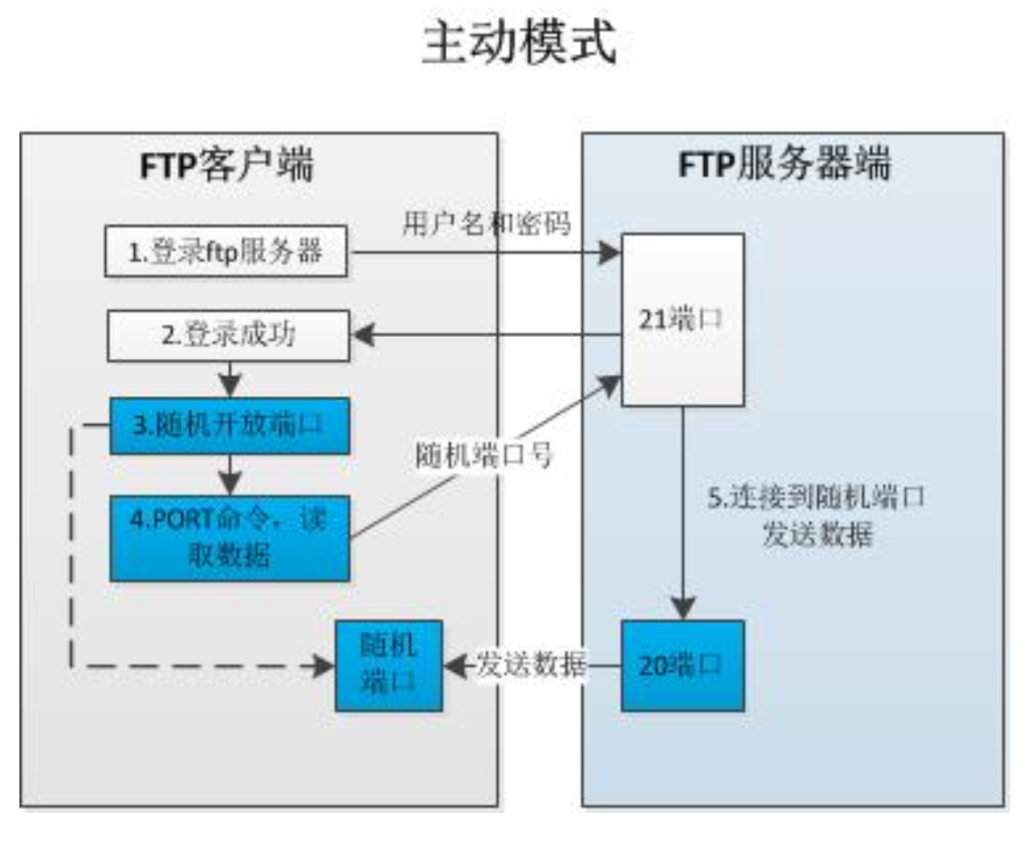

1、主动模式(PORT)

主动模式的工作原理:FTP客户端连接到FTP服务器的21端口,发送用户名和密码登录,登录成功后要list列表或者读取数据时,客户端随机开放一个端口(1024以上),发送 PORT命令到FTP服务器,告诉服务器客户端采用主动模式并开放端口;FTP服务器收到PORT主动模式命令和端口号后,通过服务器的20端口和客户端开放的端口连接,发送数据,原理如下图:

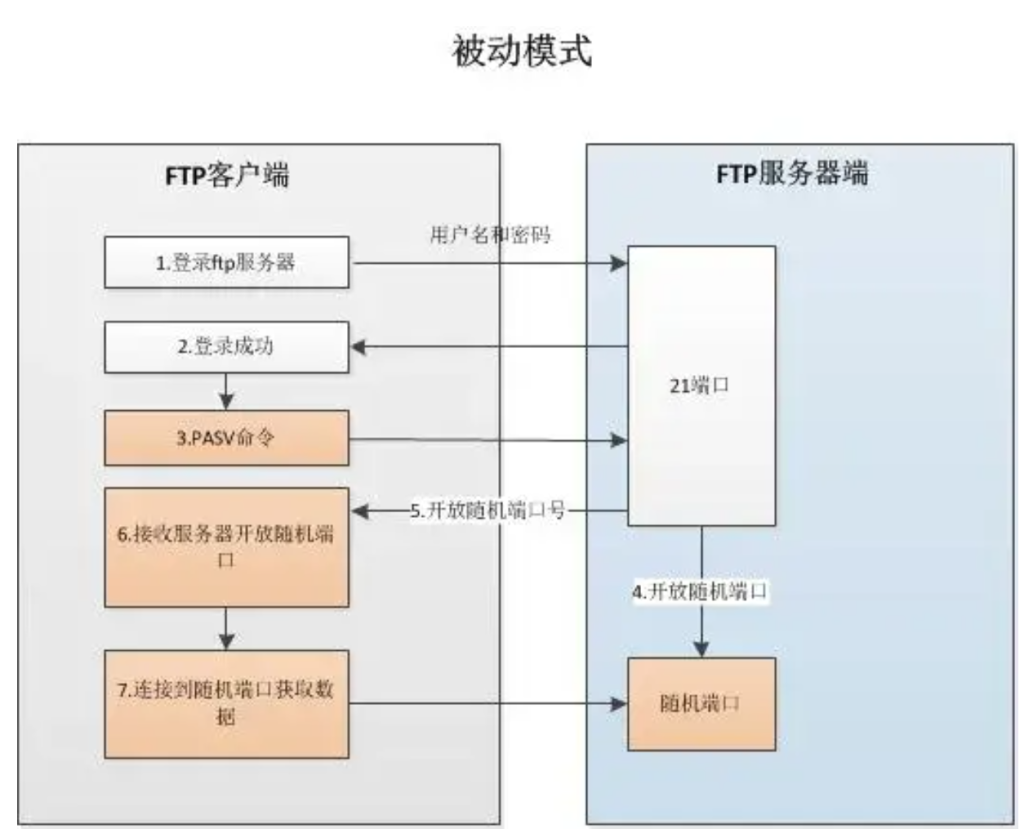

2、被动模式(PASV是Passive的缩写)

被动模式的工作原理:FTP客户端连接到FTP服务器的21端口,发送用户名和密码登录,登录成功后要list列表或者读取数据时,发送PASV命令到FTP服务器, 服务器在本地随机开放一个端口(1024以上),然后把开放的端口告诉客户端, 客户端再连接到服务器开放的端口进行数据传输,原理如下图:

注意:

服务器在搭建好FTP服务之后,客户端可以通过匿名登录(任何人,不需要账号密码也可以直接登录)和授权帐户登录(需要管理员提前在服务器上设置好专门用于登录FTP的用户并给予一定的权限)两种方式来使用FTP服务。客户端和FTP服务器建立连接的3种方式为:

- 1.命令行方式连接(ftp{目标服务器的ip地址}随后需要验证账号密码,并且所有文件操作需要使用命令行来实现)

- 2.资源管理器连接(最基础,最常用的方式)

- 3.本地安装FTP客户端软件连接:xshel、8UTFP等(最好用,最普及的方式)

AD域

Windows有两种网络环境:工作组和域,默认是工作组的网络环境。

工作组

此处自由选择两台windows系统的虚拟机加入到同一个技术部工作组中,加入在“网络”中可以

看到彼此的资源(smb文件共享)。

注意事项

1、加入同一个工作组计算机必须处于同一个网段,否则无法正常访问对方的资源。

2、在加入工作组之后如果迟迟看不到“网络”中显示对方的计算机名,可以等待或重启所有的工作组成员机器。

1、优点

计算机通过工作组进行分类,使我们访问的资源结构化更强。工作组情况下资源可以灵活的分布,更方便资源共享,管理员只需要实施简单的维护。

2、缺点

缺乏集中管理与控制的机制,没有集中的统一帐户管理,没有对资源实施更加高效率的集中管理,没有实施工作站的有效配置和安全性严密控制。只适合小规模用户的使用。

AD域

- AD:活动目录(Active Directory),是一个数据库和一组服务的集合,可将用户与其完成工作所需的网络资源关联起来。该数据库(或目录)包含用户,组,计算机,共享资源,打印机和联系人等信息。

- 域:域(Domain)是一个有安全边界的计算机集合。(安全边界是指在两个域中,一个域中的用户无法访问另一个域中的资源)

- AD是域环境中提供目录服务的组件,对域实现统一管理。

工作组环境:工作组网络也称为“对等式”的网络,因为网络中每台计算机的地位都是平等的,同一个工作组的计算机通信自由,没有客户机和服务器之分。域内计算机分散管理,适用于小型网络。

域环境:域网络中每台计算机的地位不再平等,分为域控制器、域成员机、DNS服务器三类成员。安全高效的集中管理机制,适用于大型网络。域的成员

- 域控制器:DC(omainController),它是域内安装有活动目录(AD)的服务器,在域中相当于一个单位的门卫一样,它负责对每一台接入该域的电脑进行管理,域内电脑如果想互相访问首先都需要经过它的审核。

- 域成员机:加入一个域环境,并且可以被域用户登录的计算机称为域成员机。可以为每个域成员设置一个域账号,通过域账号完成日常的登录和域内所有用户的统一管理。当域账号登录时,会请求域控制器(DC)的确认,并且强制执行域控制器下发的策略,比如软件统一下载和系统安全配置等。

- DNS服务器:帮助域中所有机器通过域名来互相访问。我们在内网渗透时就通过寻找DNS服务器来定位域控制器,因为通常DNS服务器和域控制器会被设置在同一台机器上。

OU

OU:全称为0rgniztion Unit(组织单位)。它是可以将用户、组、计算机和其它组织单位放入其中的AD(ActiveDirectory,活动目录)容器,它是可以指派组策略设置或委派管理权限的最小作用域或单元。域是基于OU下发组策略的,通过该方式实现集中管理。

公司一般是基于部门来划分OU,也可以基于楼层,男女,地理位置等等来进行划分。

组策略

组策略(Group Policy)的功能通过GPO(Group Policy Obiect,组策略对象)实现,它是一组策略的集合,可以理解为一张规则表,下发之后就可以对不同等级的员工分别进行控制。

当本地策略组的策略和域下发的组策略冲突时,域用户会遵循域下发的组策略。基于这个特性, 可以通过在DC上设置组策略来对域成员机进行限制

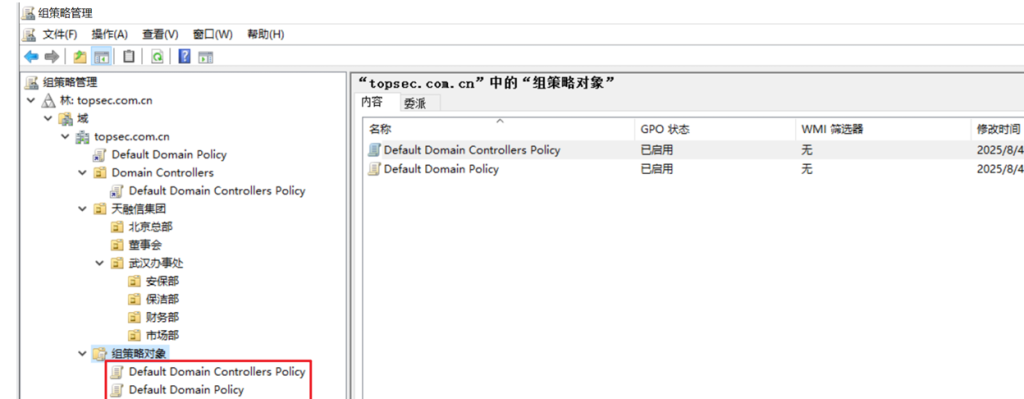

在域控服务器上,打开windows菜单,在【管理工具】或者【服务器管理器】中找到【组策略管理】,管理器中 可以看到域中设置的OU。点击组策略对象,可以看到两张默认的组策略表,都有一个“Default”前缀(一个是管理域的策略表,一个是管理DC的策略表)

总结组策略的调用逻辑:

1、组策略优先级:在没有“强制”与“阻止继承”的情况下,组策略由上而下执行,后执行的策略覆盖先前执行的策略,即就近原则。(未配置不会覆盖前策略,只会继承前策略)

2、阻止继承:默认情况下,容器的组策略会继承父容器。开启了阻止继承后,容器就不接受来自父容器的组策略,只遵循该容器的组策略。(即使本策略是未配置也按未配置来)

3、强制:打破子容器的阻止继承。确保容器的组策略能够强制应用到子容器中。因此强制的优先级最高。(但若强制中有未配置项,则该项按就近原则执行)

👍