日志自动提取

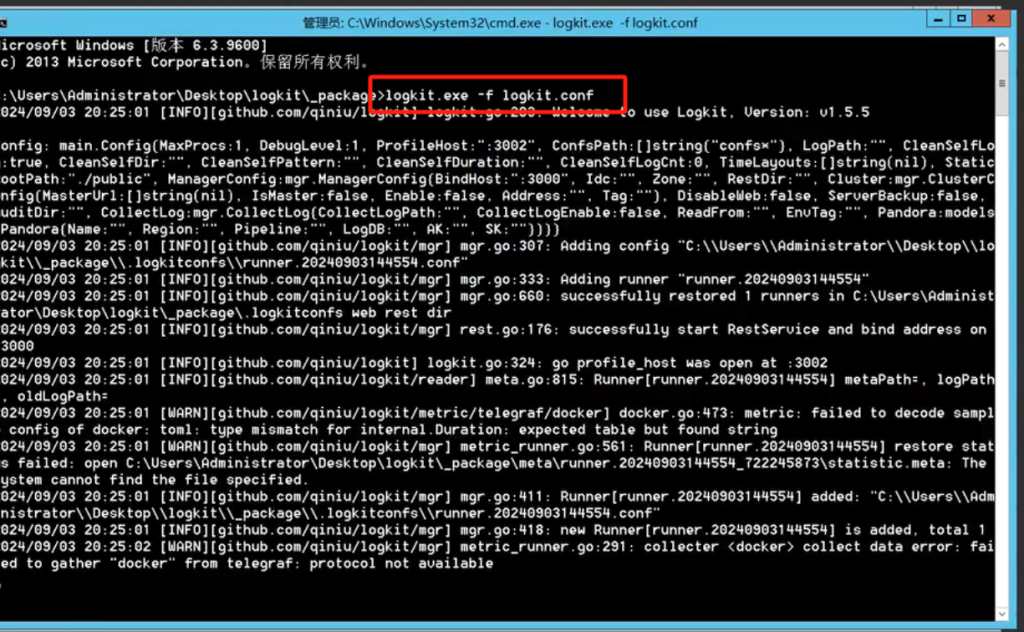

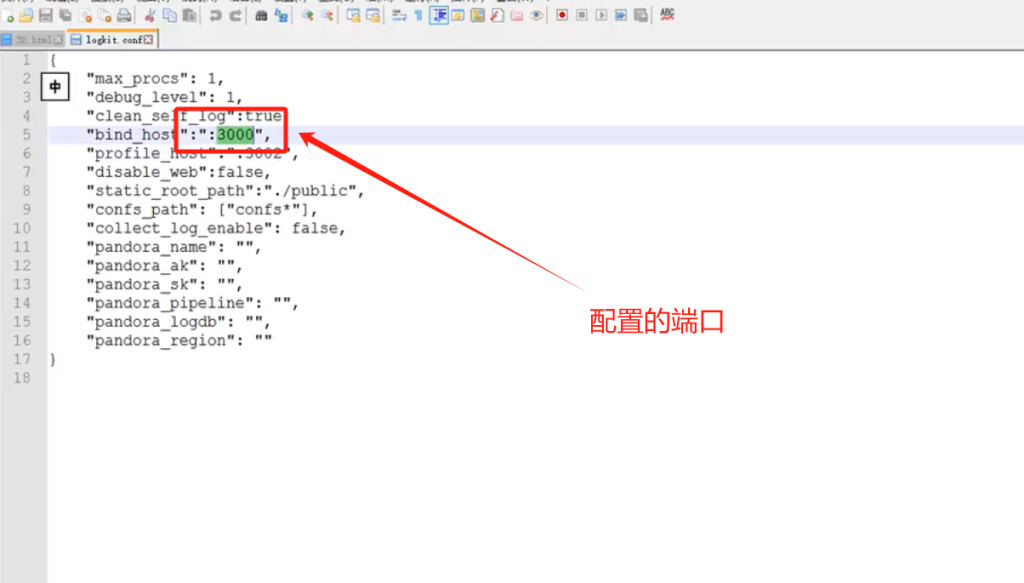

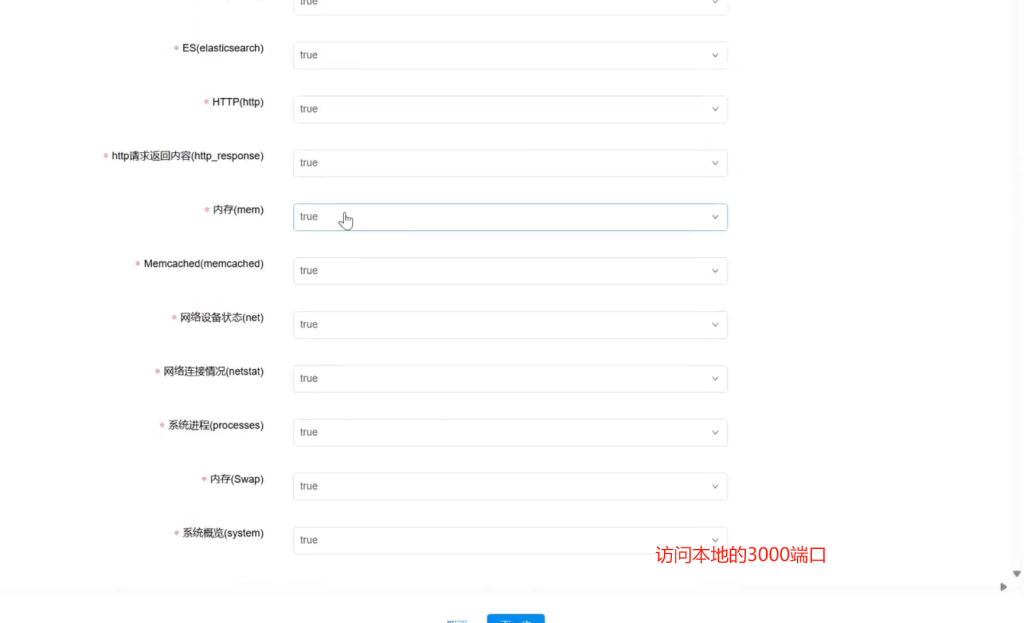

1、七牛Logkit:(windows&Linux&Mac等)

项目地址:https://github.com/qiniu/logkit

2、观星应急工具:(windows 系统日志)

因为windows的日志存放路径相对固定,web网站等的不固定,编写起来比较麻烦

SglabIr_Collector 是 qax旗下的一款应急响应日志收集工具能够快速收集服务器日志,并自动打包,将收集的文件上传观心平台即可自动分析。

日志自动查看

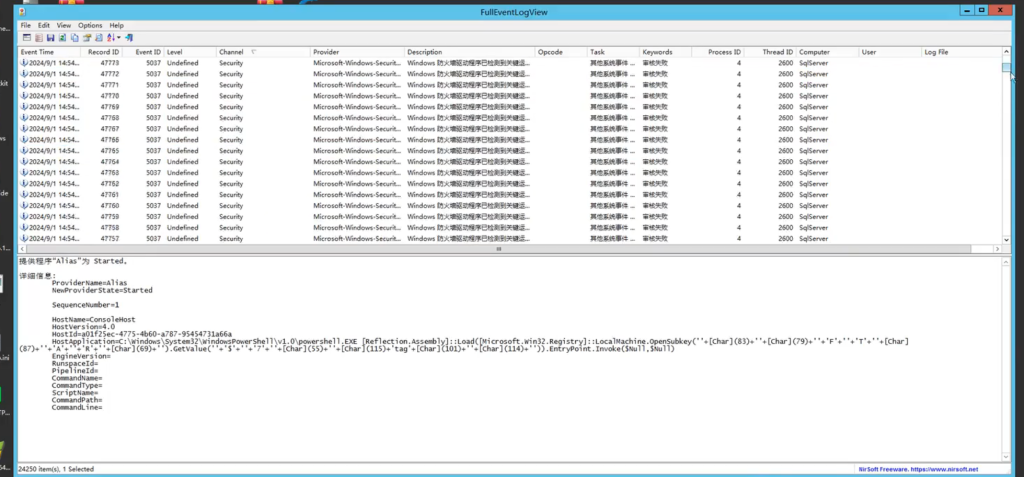

1、Fulleventlogview -windows 日志事件査看器

https://www.nirsoft.net/utils/full_event_log_view.html

扫描日志,可以进行日志的筛选

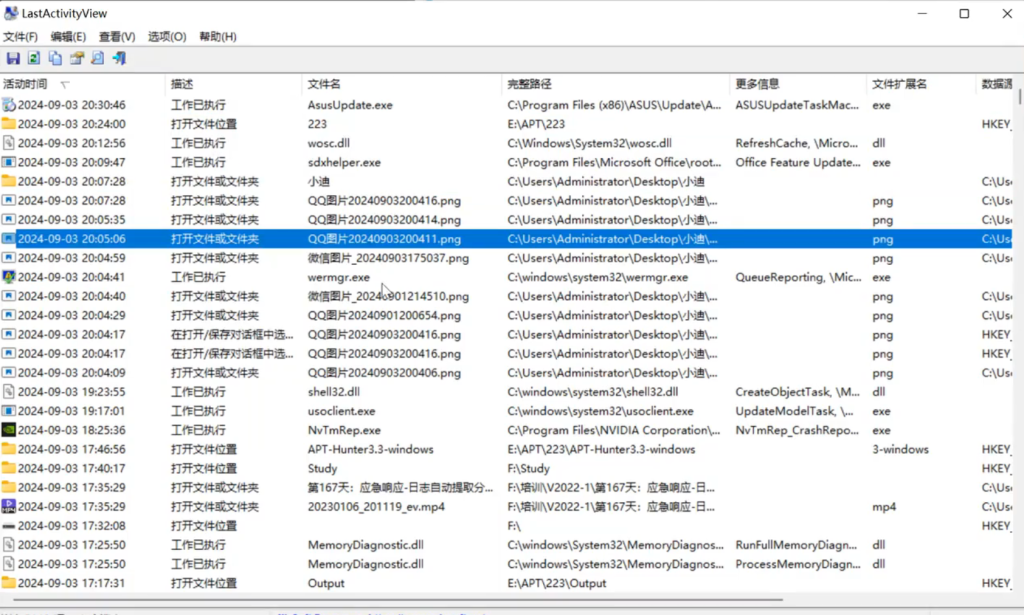

2、LastActivityView -windows 活动记录分析

https://www.nirsoft.net/utils/computer_activity_view.html

web 日志自动分析

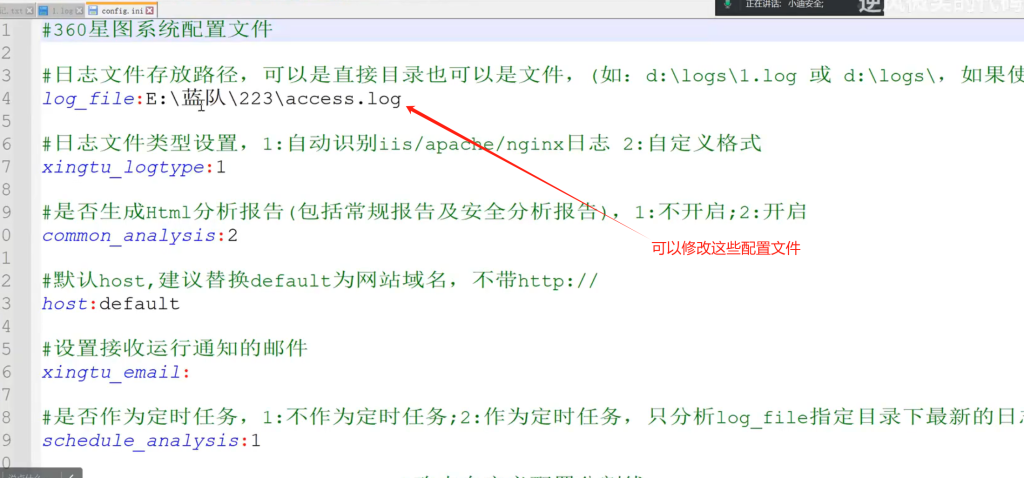

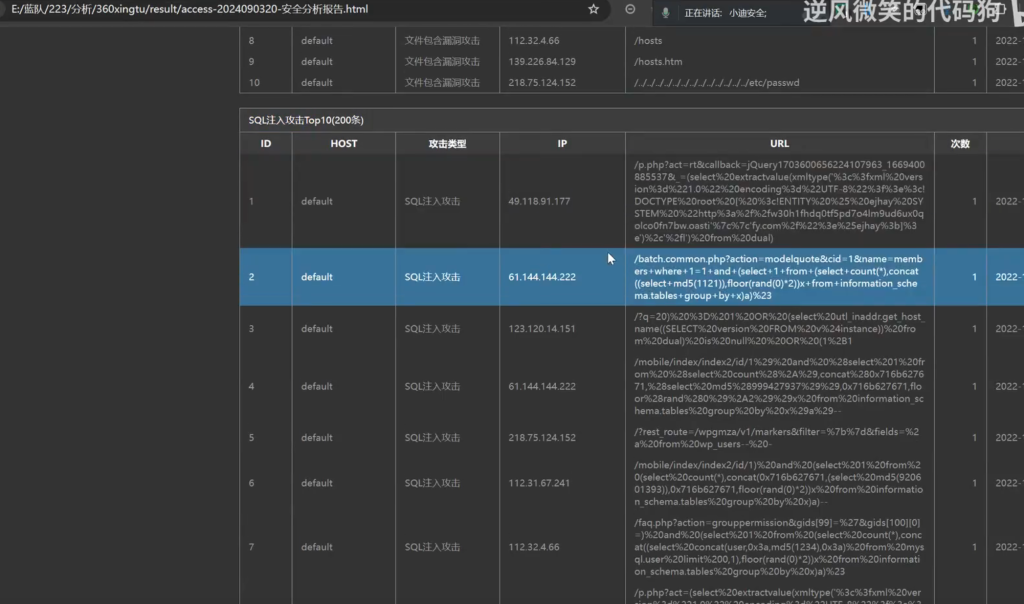

1、Web-360星图(IIS/Apache/Nginx)

只能分析一些常规应用: .NET,php,asp,像java就不可以了

配置 config.conf后直接打开start.bat

2、Web-GoAccess(任何自定义日志格式字符串,安全涉及少)

https://github.com/allinurl/goaccess

使用手册: https://goaccess.io/man

输出报告:

goaccess -f /home/wwwlogs/access.log –log-format=COMBINED > /root/aa.html

实时监控: qoaccess -f /home/wwwlogs/access.log –log-format=COMBINED-real-time-html > /home/wwwroot/default/x.html

系统日志自动分析

Windows :

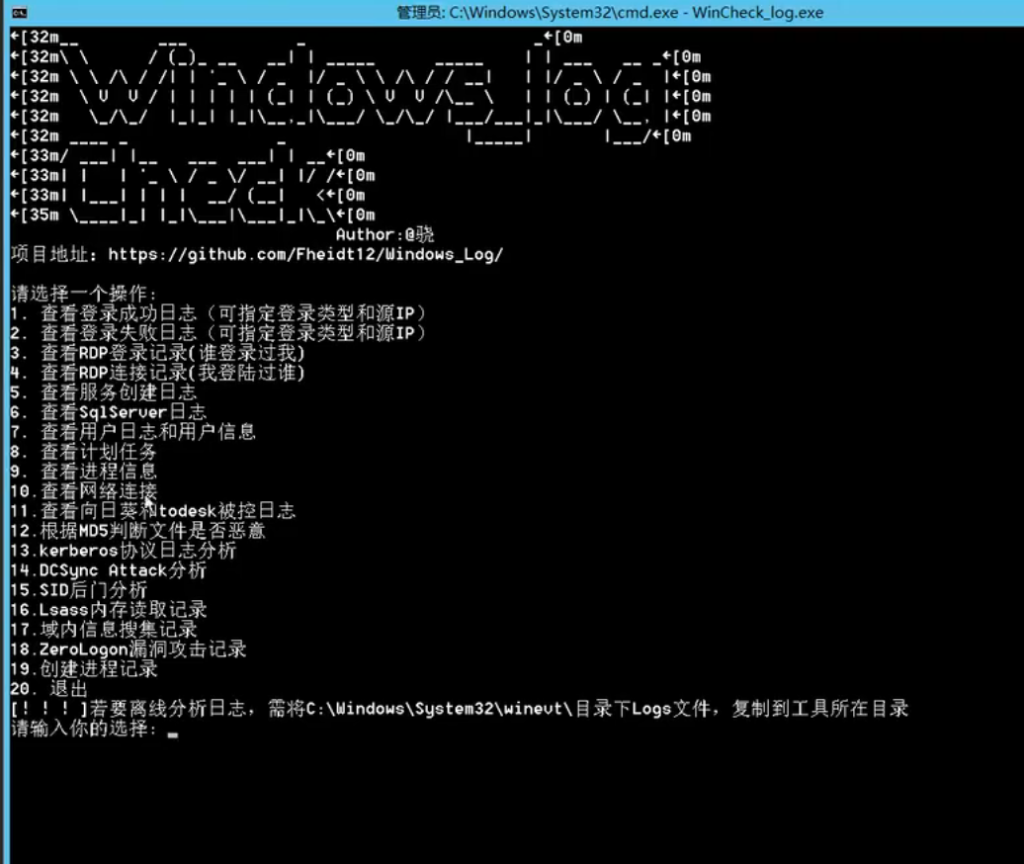

1、小巧简单解析 windows 登录日志:

单机服务器有价值,内网的域服务器分析少 不推荐

https://github.com/Fheidt12/Windows_Log

https://github.com/spaceman-911/WindowsrocalLogAnalysis

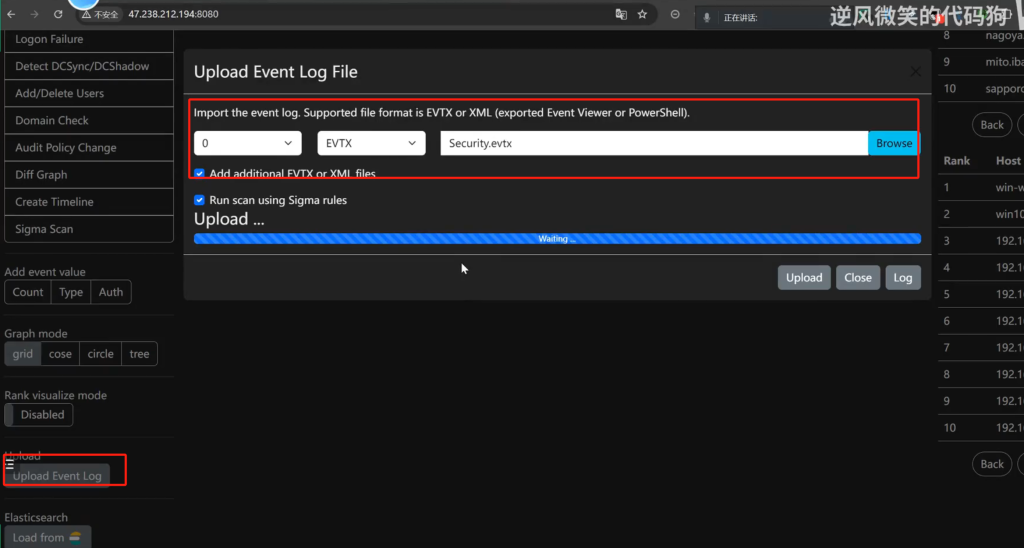

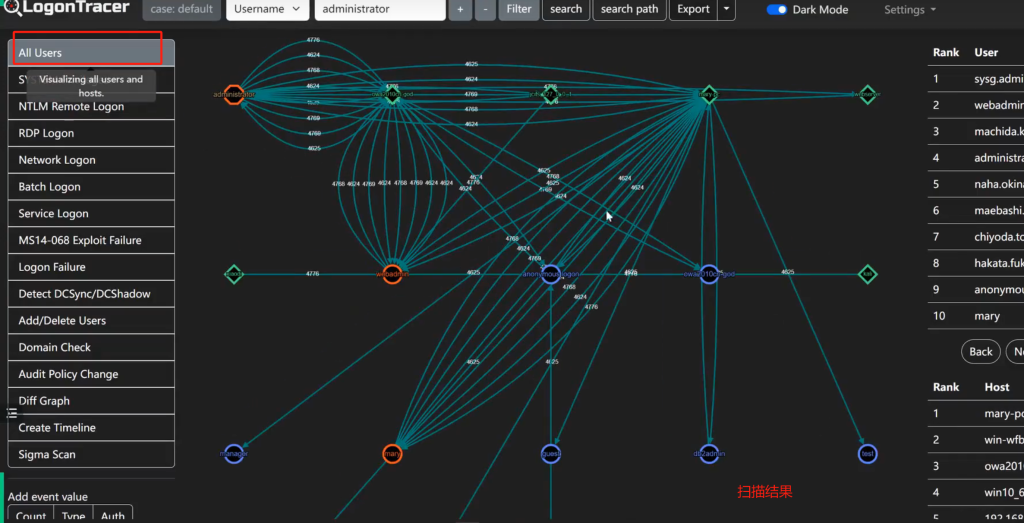

2、可视化解析 windows 登录日志:

单机服务器有价值,内网的域服务器也有分析

顶目地址:https://github.com/JPCERTCC/LogonTracer

搭建参考:https://mp.weixin.qq.com/s/h22VYZc86TNFlGbUQqLj9Q

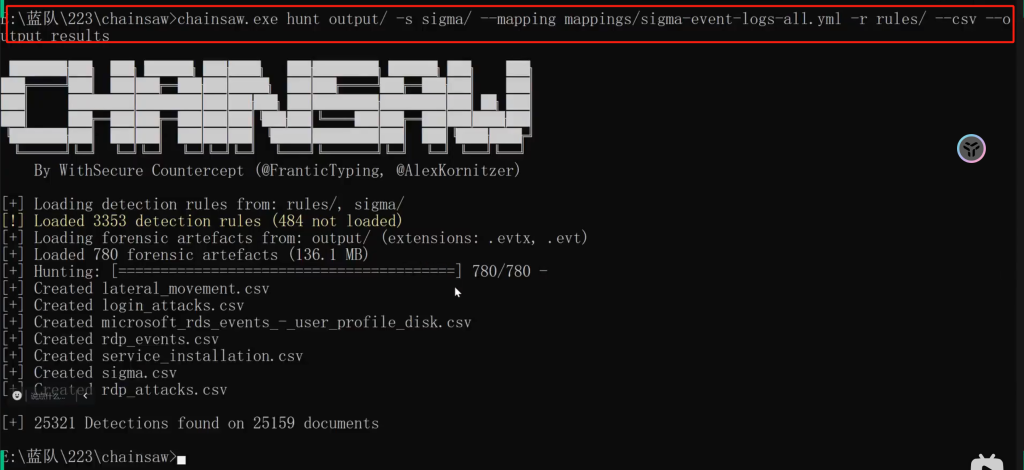

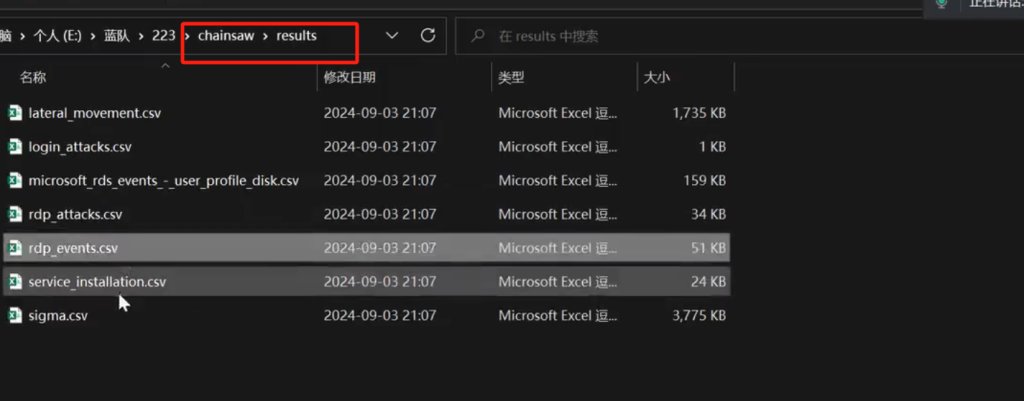

3、这款工具更偏识别 windows 日志中的威胁信息:

顶目地址:https://github.com/countercept/chainsaw

使用 sigma 规则搜索所有 evtx 文件以了解检测逻辑并以 Csv 格式输出到结果文件夹

chainsaw.exe hunt output/-s sigma/ –mapping mappings/sigma-event-logs-all.yml -r rules/ –csv –output results

4、针对 windows 事件日志的威胁搜寻统计数据来发现异常:

https://github.com/ahmedkhlief/APT-Hunter

d:\Python3.8\python.exe APT-Hunter.py -sigma -rules rules.json -p output/ -o Project2

Linux:

https://github.com/grayddq/Gscan